ネットワークセキュリティ ネットワークセキュリティとは

ネットワークセキュリティは、ハードウェア、ソフトウェア、as a serviceソリューションを使用して、エッジからクラウドまでのネットワークインフラストラクチャをサイバー攻撃、データロス、悪用から保護するプロセスです。

ネットワークセキュリティテクノロジーには、ファイアウォール (次世代ファイアウォールやハイブリッドメッシュファイアウォールを含む)、侵入検知および防止システム、データ暗号化、セキュアなネットワークアクセス制御などが含まれます。効果的なネットワークセキュリティには、定期的な更新、従業員のトレーニング、インシデント対応計画などのベストプラクティスも含まれます。これらの取り組みが総合的に、ネットワークインフラストラクチャの整合性と可用性をサポートしながら、ウイルス、ランサムウェア、フィッシング攻撃などの脅威やインサイダー脅威から保護します。

ネットワークセキュリティは、あらゆる規模や業種の企業にとって不可欠です。機密データを扱ったり、ビジネストランザクションにネットワーク化されたシステムを使用したり、規制産業に属する企業では、サイバー脅威からの保護と事業継続性の確保のために強力なネットワークセキュリティが必要です。

読了時間: 9分17秒 | 公開日: 2026年3月26日

目次

企業がネットワークセキュリティを必要とする理由

企業は、最も重要な資産であるデータを保護するためにネットワークセキュリティを求めています。効果的なネットワークセキュリティを実装していない企業は、攻撃やハッキングにさらされるリスクが増大します。

Statista社によると、3億2,877万テラバイトのデータポイントが日々生み出されており、インターネットユーザーは1日あたり6時間40分の時間をオンライン環境で費やしています。これらのすべてを可能にしているのがネットワークです。ネットワークのデータと接続を保護することは極めて重要です。セキュリティ侵害は数十億ドル以上の損失につながる可能性があります。Ponemon Instituteによる最近の調査「Cost of a Data Breach Report 2025」では、「2025年のデータ侵害の世界全体の平均損害額は444万ドルに上り、(米国では) 平均損害額が9%上昇して1,022万ドルとなり、すべての地域で過去最高を記録した」ことが明らかになりました。

ネットワークセキュリティは、エッジツークラウドのセキュリティポリシーをプロアクティブに監視および適用し、デジタルトラフィックを効率化してネットワークパフォーマンスを強化することにより、潜在的な攻撃対象領域を縮小し、サイバーセキュリティ攻撃による損害を軽減するのに役立ちます。

企業はネットワークセキュリティを次の目的で使用します。

- 企業データを保護する。

- ネットワークアクセスと可用性を制御する。

- 侵入を検知および防止する。

- インシデントに対応および対処する。

- ハードウェアリソース、ソフトウェア、知的財産を保護する。

- データセンターとクラウドコンピューティングを保護する。

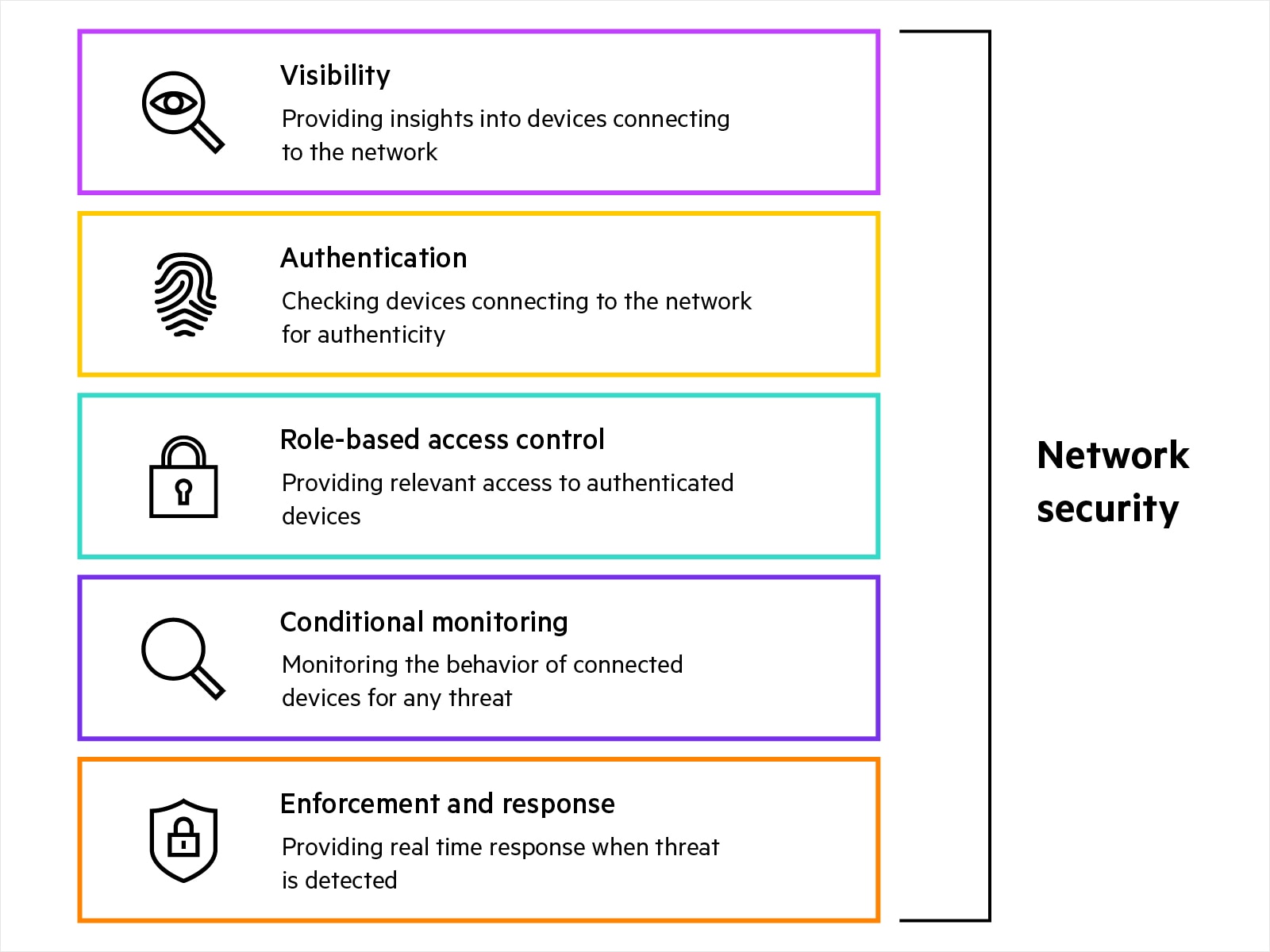

ネットワークセキュリティの仕組み

ネットワークを保護するために、さまざまなハードウェアソリューションとソフトウェアソリューションをユーザーデバイス、サーバー、データセンター、クラウド上に展開できます。セキュリティチームは、これらのソリューションを利用することで、セキュリティポリシーを実装および適用して適切にネットワーク認証を行い、潜在的な脅威を阻止することができます。これらの製品が広範な企業のセキュリティポリシーに沿って構成され、相互に連携することで強力なネットワークセキュリティを実現するのが理想です。

ネットワークセキュリティの構成要素

ネットワークセキュリティは、次のような、物理/仮想ソリューションやエージェントベース/エージェントレスソリューションで構成されます。

- デバイスプロファイリングと可視性: ネットワークに接続するデバイスのタイプと動作を可視化するエージェントベース/エージェントレスのソリューションです。これらの可視化情報はネットワーク保護の最初のステップとして機能し、セキュリティチームがデバイス検出、デバイスプロファイリング、カスタムフィンガープリンティング、異常検知を行うのに役立ちます。

- 認証と認可: ネットワークに接続しようとするエッジデバイスにロールベースの認証を提供するエージェントベース/エージェントレスのソリューションです。NAC (ネットワークアクセス制御) ソリューションは、堅牢なネットワークセキュリティをサポートするために、さまざまなアイデンティティソースに対してユーザーまたはデバイスのアイデンティティを認証します。対象者が自身のジョブや機能を実行するために必要なリソースのみにアクセスすることを認可するポリシーを適用できます (最小権限アクセス)。

- ロールベースのアクセスセキュリティとポリシー適用: エッジデバイスに最小権限アクセスを適用し、アイデンティティまたはロールと関連するアクセス許可に基づいてトラフィックをセグメント化することで、ネットワークの関連するリソースまたは領域へのアクセスのみを許可します。

- 状態監視: 継続的な監視を行うには、エッジデバイスを常時監視してリアルタイムの脅威テレメトリを提供するソリューションが必要です。さまざまな製品が単体または連携して機能することでエッジデバイスの挙動を追跡し、悪意のあるおそれのあるアクティビティがネットワークアクセス制御 (NAC) システムに通知されて対処が行われます。継続的な監視ソリューションには、以下のものがあります。

- 統合脅威管理/IDS/IPS: 侵入検知は、コマンドアンドコントロール、ランサムウェア、フィッシング、マルウェア、スパイウェア、トロイの木馬、エクスプロイトキットなどの悪意のあるアクティビティに関する脅威インテリジェンスを提供します。侵入防止は、悪意のあるアクティビティを検出し、トラフィックのブロックなどのアクションを講じることで、悪意のあるアクティビティから保護します。

- Webコンテンツ分類、IPレピュテーション、ジオロケーションフィルタリング: コンテンツフィルタリングによって潜在的に有害な特定のWebサイトをブロックします。ウェブコンテンツフィルタリングは、マルウェア、スパム、スパイウェア、フィッシング攻撃の拡散元になっているWebサイトや、アダルトコンテンツやギャンブルなどのセンシティブなコンテンツを含むWebサイトを識別するのに役立ちます。IPレピュテーションサービスは、ITセキュリティ管理者が脅威をタイプ別に容易に識別できるように、複数のカテゴリに分類された悪意のある既知のIPアドレスのリアルタイムフィードを提供します。ジオロケーションフィルタリングサービスは、送信元/宛先IPアドレスをロケーションに関連付けます。それにより、ポリシーを適用して懸念国との送受信を許可または破棄します。

- SIEMまたは相互運用可能な製品: SIEMは、セキュリティチームによるセキュリティ脅威の検出、分析、対応に役立ちます。

- セキュアSD-WAN: SD-WANソリューションは、ユーザーやアプリケーションを効率的に接続するのに使用されます。セキュアSD-WANソリューションにはセキュリティ機能が内蔵されており、セキュリティエコシステムを構成する他の要素と連携することで、エッジからクラウドまでの強力なネットワークセキュリティとアプリケーションセキュリティを実現します。

- 適用と対応: 悪意のあるアクティビティが攻撃に関与していることが疑われる場合や攻撃への関与が確認された場合は、NAC (ネットワークアクセス制御) ソリューションがガイド付きまたは自動で攻撃に対処することでネットワークセキュリティを維持できます。セキュリティチームは、強力なネットワークセキュリティを適用するため、さまざまな種類のファイアウォールも導入します。

- ファイアウォール: ネットワークファイアウォールは、ネットワーク間のトラフィックフローを制限/許可するハードウェアまたはソフトウェアです。承認されていないトラフィックがセキュアなネットワークにアクセスするのを阻止するポリシーを適用することにより、サイバー攻撃を防止します。

- 次世代ファイアウォール: 次世代ファイアウォールでは、従来のパケットフィルタリング型ネットワークファイアウォールの機能に、アプリケーションレベルのパケットインスペクションや侵入防止といった高度な機能が追加されます。

- ハイブリッドメッシュファイアウォール: ハイブリッドメッシュファイアウォールソリューションは、単一の一元管理された制御ポイントを介してオンプレミス、仮想、コンテナ化されたファイアウォールを統合することにより、分散ネットワーク環境全体のセキュリティを効率化します。ハイブリッドメッシュファイアウォールにより、セキュリティギャップを解消し、ファイアウォール管理の運用負荷を軽減するとともに、トラフィックの送信元や経路を問わず一貫したポリシーの定義と適用、可視性、脅威防御を実現できます。

今日の世界では、従業員は自宅、カフェ、空港などから社内ネットワークにアクセスしています。また、企業のデータセンターやプライベートクラウドにホストされていない数多くのSaaSアプリケーションを利用しています。セキュリティチームには、ネットワークのセキュリティ保護に加えて、潜在的な攻撃対象領域を減らし、SaaSおよびWebサービスのアプリケーションセキュリティを向上できる強力なセキュリティサービスエッジ (SSE) ソリューションが必要です。

ネットワークセキュリティのメリット

強力なネットワークセキュリティの主なメリットは、サイバー攻撃に対する防御です。ネットワークセキュリティが不足している企業は、サイバー攻撃者から狙われやすくなります。ネットワークセキュリティには、他にも次のような重要なメリットがあります。

- ネットワーク中断の軽減: 企業はネットワークの中断により金銭的な損失を被る可能性があります。強力なネットワークセキュリティソリューションは、マルウェア、サービス拒否などのサイバー攻撃を継続的に検出して無効化することで、潜在的な損失を回避または軽減するのに役立ちます。

- データ侵害の最小化: 強力なネットワークセキュリティにより、ネットワークに接続するすべてのデバイスの認証を行い、ロールとアイデンティティに基づいて適切なアクセスを許可し、デバイスを継続的に監視し、悪意のあるアクティビティが検知されたときに自動的に対策を講じることで、機密データやビジネスクリティカルなデータをハッカーから保護します。

- ネットワークパフォーマンスの向上: 堅牢なネットワークセキュリティにより、ネットワーク内のトラフィックフローをセグメント化し、アプリケーションの重要度および従業員やゲストなどの役割に応じて適切に帯域幅を割り当てることで、ネットワークパフォーマンスを最適化します。

- 信頼の構築: ネットワークに接続するデバイスのポスチャチェックが最新であり、ビジネスセキュリティポリシーを満たしているか確認することで、データプライバシーおよびサイバーセキュリティ規制へのコンプライアンスを確保できます。さらに、強力なネットワークセキュリティを備えた企業の顧客は、データロスや侵害につながりうるさまざまな種類のサイバー攻撃から身を守ることができるため、機密情報を安心して共有できます。

ネットワークセキュリティとデータ

ネットワークセキュリティは、次の4つのデータ要素に基づいています。

- データアクセス: データアクセスは、ユーザーのアイデンティティ (通常はPINまたはログインによる) を認証、認可、アカウンティング (AAA) し、ユーザーの機能に基づいて認可とアクセス許可を付与し、データの変更をログに記録し、ユーザーのネットワークアクティビティを記録するシステムによって制御されます。

- データの可用性: データは必要なときにユーザーが利用できます (オンデマンドで利用可能)。認可されたユーザーのみがデータにアクセスして使用できます。

- データの機密性: データが不正なユーザーに漏洩したり、不正なユーザーによってアクセスされたりすることはありません。データ暗号化によってデータ転送を保護し、第三者による不正アクセスを防止します。

- データの整合性: データは許可なく変更できません。情報にアクセスして変更できるのは、それを認可された者のみであることを保証します。

ネットワークのセキュリティと保護

ファイアウォールを実装するだけでネットワークの境界を保護するという古いネットワークセキュリティモデルでは、もはや十分ではありません。ほとんどの脅威や攻撃はインターネットから発生し (そのため、インターネットへのインターフェイスの保護が最も重要になります)、その他の一般的な脅威は侵害されたユーザーのデバイスやローミングピアから発生します。さらに、ネットワークの複雑さと通信により、内部環境と外部環境間のセキュリティが損なわれます。ネットワークは、アクティブ攻撃とパッシブ攻撃の両方、またインサイドアウト攻撃とインサイドイン攻撃に対して脆弱です。サービス拒否 (DoS) 攻撃、IPアドレススプーフィング (またはマスカレード攻撃)、物理マシンと仮想マシン (VM) の両方を標的として作成されたマルウェアなどのアクティブ攻撃は、ネットワークエレメントの制御プレーン (シグナリングトラフィックを伝送し、ルーティングを担当するネットワーク領域) を標的とするため、管理が最も複雑なセキュリティ脅威です。

そのため、今後のネットワークセキュリティには、考え方を変えることが求められます。つまり、プロトコル、システム、エレメント、プロビジョニング、そしてネットワークを取り巻くビジネスなど、あらゆる場所にセキュリティを組み込む必要があります。

組織は、ネットワーク内のセキュリティ脅威に効果的に対処して封じ込めるために、あらゆる場所で検出と適用が可能になる、より分散したアーキテクチャーへと移行しています。脅威環境が変化し、加速するなかで、スイッチやルーター上で分散的に適用される自動化および一元化されたセキュリティポリシーを、動的でリアルタイムのセキュリティアップデートによって実行できるようになります。ソフトウェア デファインドの制御を使用すると、高度な自動化されたセキュリティ、統合された脅威検出、およびリアルタイム保護によって脅威を検出し、セキュリティポリシーを適用できます。

今日、ネットワークセキュリティの担当者は、ネットワークエレメント間のゼロトラストを前提とし、境界にある要素だけでなく、すべての要素がゼロトラストセキュリティの原則を適用できるドメインとしてネットワークを運用する必要があります。

HPEとネットワークセキュリティ

HPE NetworkingのセキュアなAIネイティブネットワーキングは、統合セキュリティを基盤とするパフォーマンスと制御を提供します。組織はネットワークとセキュリティ運用の共通基盤を獲得し、共通の普遍的な可視性、グローバルなポリシー管理、エンドツーエンドの適用、AIを活用した自動化を実現し、インフラストラクチャ全体のすべてのユーザー、デバイス、アプリ、データを接続して保護できるようになりました。

HPE Aruba Networking Central NetConductorは、エンドツーエンドのクラウドネイティブなネットワーク自動化およびオーケストレーションソリューションを提供します。このソリューションは、ブランチ、キャンパス、データセンター全体でLAN、WLAN、WANインフラストラクチャを自動的に構成し、ゼロトラストおよびSASEアーキテクチャーの基盤となるきめ細かいセキュリティポリシーを定義および適用しながら、最適なネットワークパフォーマンスを実現します。Central NetConductorは、AIを活用したデバイスの可視化とプロファイリングを実現するClient Insights、クラウドベースの認証を実現するCentral NAC、クラウドベースのNACとインラインポリシー定義/配布/監視/適用を実現するPolicy ManagerとCXスイッチおよびゲートウェイで構成されています。

HPE Aruba Networkingは、ClearPassによるエンタープライズグレードのネットワークアクセス制御も提供します。ClearPass Policy Manager (CPPM) は、デバイスを可視化するためのプロファイリングを提供し、幅広い認証および許可プロトコルをサポートし、ポリシーエンフォースメントファイアウォールと連携してダイナミックセグメンテーションを実現します。また、幅広いサードパーティベンダーの稼働状態監視機能に適合しており、エンタープライズセキュリティプロトコルに基づいてリアルタイムでセキュリティの実施と対応を行うことができます。

HPE Aruba Networking EdgeConnect SD-Branchソリューションには、IPS、IDS、Webコンテンツ分類、IPレピュテーション、ジオロケーションフィルタリングの機能が搭載されています。

HPE ProLiant DL360 Gen10サーバーとHPE Pensando SmartNICによって強力なネットワークセキュリティソリューションを補完することで、ハードウェアベースのネットワーキングとセキュリティの高速化を体験いただけます。ハードウェアテレメトリ、ファイアウォール、暗号化、マイクロセグメンテーションの統合により、APIによるデータ暗号化が簡素化されます。

HPE Juniper Networking Connected Security

HPE Juniper Networking Connected Securityは、エンドポイントからエッジに至るまで、またその間のすべてのクラウドのセキュリティカバレッジを自動化します。HPE Juniper Networkingは、ネットワーク上にどのようなユーザーやデバイスが存在するかを可視化し、すべての接続ポイントでポリシーを適用する機能を備えています。既存のセキュリティ投資を保護するために、HPE Juniper Networkingソリューションはオープンになっており、導入済みのセキュリティソリューションやインフラストラクチャの上に構築できます。

マルチクラウドインフラストラクチャ全体で一貫したセキュリティポリシーを提供するために、Security Director Cloudを搭載したHPE Juniper Networking SRX Seriesハイブリッドメッシュファイアウォールソリューションは、オンプレミスとクラウドが混在する環境全体で一貫したセキュリティポリシーを作成して適用し、新しいアーキテクチャーにシームレスに移行できるようにします。また、エッジからデータセンター、アプリケーション、マイクロサービスに至るまで、ネットワーク全体にゼロトラストを拡張します。

拡大するデジタルユニバースを保護するために、組織は、境界とエッジでのみ特定される脅威だけでなく、ネットワークやクラウドを通過するすべての情報を考慮することで、セキュリティに対する徹底的で多層的、かつ高度な保護のアプローチを考案し、それに従う必要があります。

ネットワークセキュリティについてよくあるご質問

ネットワークセキュリティのベストプラクティスを教えてください

ネットワークセキュリティのベストプラクティスは、ゼロトラストに基づいています。決して信頼を前提とせず、アイデンティティとコンテキストを使用してユーザー、デバイス、アプリケーションを継続的に検証する必要があります。最小権限のアクセスを適用し、マイクロセグメンテーションを利用して横方向の移動を制限し、すべてのトラフィックを検査し、継続的な可視性を使用して脅威を検出し、ポリシーを調整することで、ハイブリッドネットワークをリアルタイムで保護します。

ネットワークセキュリティのタイプ

ネットワークセキュリティの種類には、接続できるユーザーおよびデバイスを制御するアクセスセキュリティ、横方向の移動を制限するネットワークセグメンテーション、攻撃を検出してブロックする脅威防止、機密情報を保護するデータ保護、可視性を維持する継続的な監視などがあります。これらのレイヤーが連携して、最新のネットワークにおけるユーザー、デバイス、アプリケーション、およびトラフィックを保護します。

ネットワークセキュリティにおける一般的な脅威と課題は何ですか

ネットワークセキュリティにおける一般的な脅威と課題としては、クラウド、リモートワーク、管理されていないデバイスによる攻撃対象領域の拡大、環境全体にわたる可視性の制限、セキュリティギャップを生み出すサイロ化されたツール、深刻化する人材不足、そして進化し続ける高度な脅威などが挙げられます。

ネットワークセキュリティ向けの主なデバイスとツールは何ですか

ネットワークセキュリティ向けの主要なデバイスとツールには、まず、ユーザー、デバイス、トラフィックを検出するための可視性があり、次に、接続しているユーザーやデバイスを確認するためのアイデンティティおよびアクセス制御があります。セグメンテーションとポリシーエンジンはアクセスと横方向の移動を制限し、脅威検査と強制制御は攻撃を阻止します。継続的な監視と自動応答により、ゼロトラストがエンドツーエンドに適用されていることを確認します。

ネットワーク管理におけるAIの役割は何ですか

AIは、継続的な可視性を提供し、トラフィックと動作を分析して異常を検出し、手動の方法よりも迅速に高度な脅威を特定することで、ネットワークセキュリティにおいて重要な役割を果たします。ポリシーの適用と対応を自動化し、変化するリスクにリアルタイムで適応し、ゼロトラストセキュリティの拡張を支援します。

ネットワークセキュリティソリューションはどのように選べばよいですか

ネットワークセキュリティソリューションを選択する際には、ゼロトラストの原則を優先し、ユーザー、デバイス、トラフィック全体にわたる高い可視性を確保することが重要です。環境全体で継続的なID確認、最小権限アクセス、一貫した保護を実現するソリューションを検討してください。AI主導の分析と自動化は、高度な脅威の検出、複雑さの軽減、そしてセキュリティの効率的な拡張に役立ちます。

ネットワークセキュリティの未来を形作るトレンドにはどのようなものがありますか

ネットワークセキュリティの未来を形作るトレンドの中心となっているのが、ネットワーク自体にセキュリティが組み込まれ、ゼロトラストをデフォルトモデルとし、エッジからクラウドまで一貫した適用を行うものです。多くの組織は、拡大する攻撃対象領域を管理し、複雑さを軽減し、ユーザー、デバイス、アプリケーション、データ全体にわたって保護を継続的に適応させるために、AI主導の可視化、自動化、および分析を導入しています。