NGFW (Next Generation Firewall) Cos’è un NGFW (Next Generation Firewall)?

Un NGFW consente o blocca il traffico tra le reti e potenzia la protezione di rete basata sul filtraggio dei pacchetti, integrando capacità avanzate come l’ispezione a livello applicativo e la prevenzione delle intrusioni.

Indice

Tempo di lettura: 4 minuti e 47 secondi | Pubblicazione: 27 marzo 2026

Definizione di NGFW

NGFW è l’acronimo di Next Generation Firewall, vale a dire firewall di nuova generazione. I firewall di rete agiscono analizzando il traffico tra le reti e consentendo o negando il passaggio in base a policy firewall definite relativamente alle caratteristiche del traffico. Gli NGFW possono acquisire informazioni provenienti da altri sistemi, oltre a ispezionare più caratteristiche di traffico per applicare le policy firewall a livelli di comunicazione TCP/IP (Transmission Control Protocol/Internet Protocol) di ordine superiore rispetto a un firewall tradizionale. Le informazioni aggiuntive e il livello più approfondito di ispezione di questi firewall consentono di identificare e prevenire gli attacchi.

Quali sono le funzionalità degli NGFW?

Gli NGFW presentano caratteristiche più sofisticate rispetto a un firewall di rete tradizionale o legacy. Ecco alcune caratteristiche comuni.

- Ispezione approfondita dei pacchetti: i firewall di rete esaminano i dati all’interno dei quattro livelli di comunicazione TCP/IP (dal massimo al minimo), vale a dire applicazione, trasporto, IP/rete e collegamento hardware/dati. Gli NGFW possono ispezionare il traffico a livelli di comunicazione TCP/IP di ordine superiore, tra cui quello dell’applicazione. In questo modo acquisiscono consapevolezza dell’applicazione, come il contesto del traffico in transito nelle due direzioni, oltre a definire il comportamento previsto di utenti e applicazioni da confrontare con i modelli di transito.

- Rilevamento e prevenzione delle intrusioni: con l’ispezione del traffico a livelli TCP/IP di ordine superiore, gli NGFW sono in grado di rilevare e prevenire gli attacchi informatici con maggiore efficacia. Possono infatti monitorare attività potenzialmente dannose in base a specifiche firme o anomalie del comportamento e quindi bloccare il traffico sospetto nella rete. Queste funzionalità sono definite servizi di rilevamento delle intrusioni (IDS) e servizi di prevenzione delle intrusioni (IPS).

- Protezione da attacchi DDoS: gli attacchi Denial of Service (DoS) sono tentativi pericolosi di arrestare un servizio inondandolo intenzionalmente di richieste illegittime e rendendolo incapace di rispondere a quelle legittime da parte degli utenti. Gli attacchi Distributed DoS (DDoS) operano nello stesso modo, ma utilizzando più computer. Gli NGFW rilevano e prevengono meglio tali tipi di attacchi rispetto ai sistemi tradizionali perché sono stateful: questo tipo di firewall è in grado di confrontare un numero maggiore di parametri delle richieste di connessione con quelli delle connessioni già stabilite; questo agevola il rilevamento delle richieste illegittime, anche quando presentano formati diversi o provengono da computer differenti.

Quali sono i vantaggi degli NGFW?

Gli NGFW offrono diversi vantaggi.

- Protezione avanzata dalle minacce informatiche: gli NGFW sono in grado di ispezionare e analizzare il traffico in modo più completo rispetto ai firewall tradizionali e possono quindi rilevare e prevenire una gamma più ampia di attacchi informatici. Gli NGFW riescono per esempio a rilevare il traffico dannoso che punta alla rete e prevenire le intrusioni mettendolo in quarantena o bloccandolo.

- Supporto per gli obblighi di compliance alle normative: gli NGFW impediscono l’accesso degli utenti non autorizzati alle risorse sensibili all’interno della rete, un requisito importante per le normative inerenti la privacy e la protezione dei dati come l’Health Insurance Portability and Accountability Act negli USA e il Regolamento generale sulla protezione dei dati nell’UE.

- Architettura di rete semplificata: gli NGFW offrono protezione avanzata dalle minacce oltre a funzionalità di base. Abbinando le funzionalità di più dispositivi e appliance in una singola piattaforma è possibile ridurre la complessità dell’infrastruttura di rete.

Qual è la differenza tra gli NGFW e la gestione unificata delle minacce?

La gestione unificata delle minacce (UTM) comprende servizi di sicurezza come il rilevamento e la mitigazione di malware (antivirus, phishing, trojan, spyware, ecc.) e il filtro di contenuti Web (restrizioni dell’accesso degli utenti a specifici tipi di contenuti o siti Web). Gli NGFW abbinano servizi di gestione unificata delle minacce con funzionalità di firewall per offrire protezione completa attraverso una singola piattaforma.

Come funziona un NGFW

Gli NGFW offrono funzionalità avanzate di ispezione dei dati e applicazione di policy, oltre a servizi di sicurezza aggiuntivi come rilevamento e prevenzione delle intrusioni, antivirus e filtraggio dei contenuti.

Qual è l’NGFW migliore?

Gli NGFW proteggono l’organizzazione da violazioni e minacce informatiche, per cui è importante verificarne la capacità di eseguire le funzioni previste. I sistemi migliori vengono testati rigorosamente e certificati da organismi affidabili e indipendenti di verifica della qualità dei prodotti tecnologici, come gli ICSA Labs. È opportuno verificare che il laboratorio di test applichi criteri obiettivi per la valutazione delle prestazioni dei prodotti.

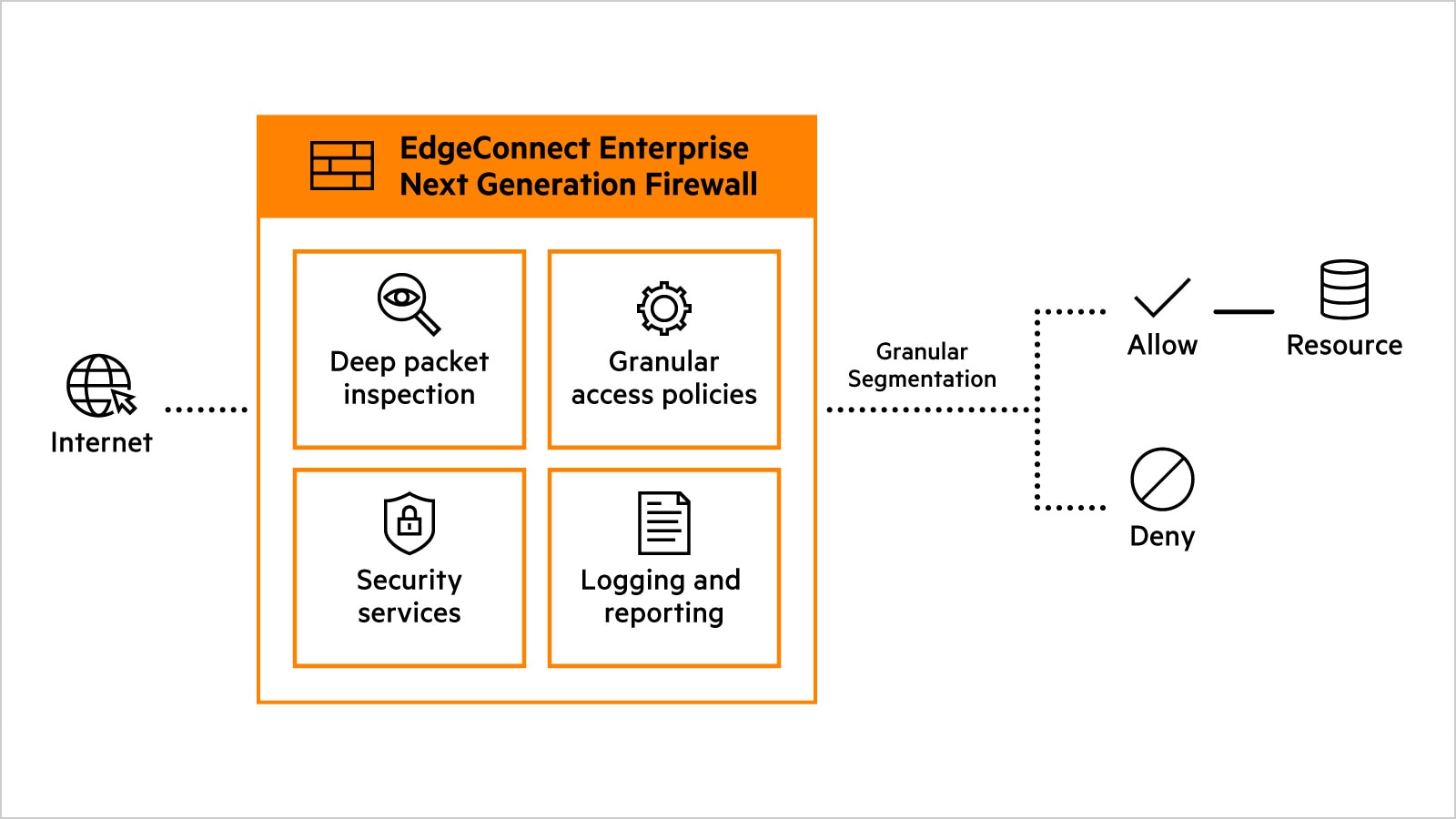

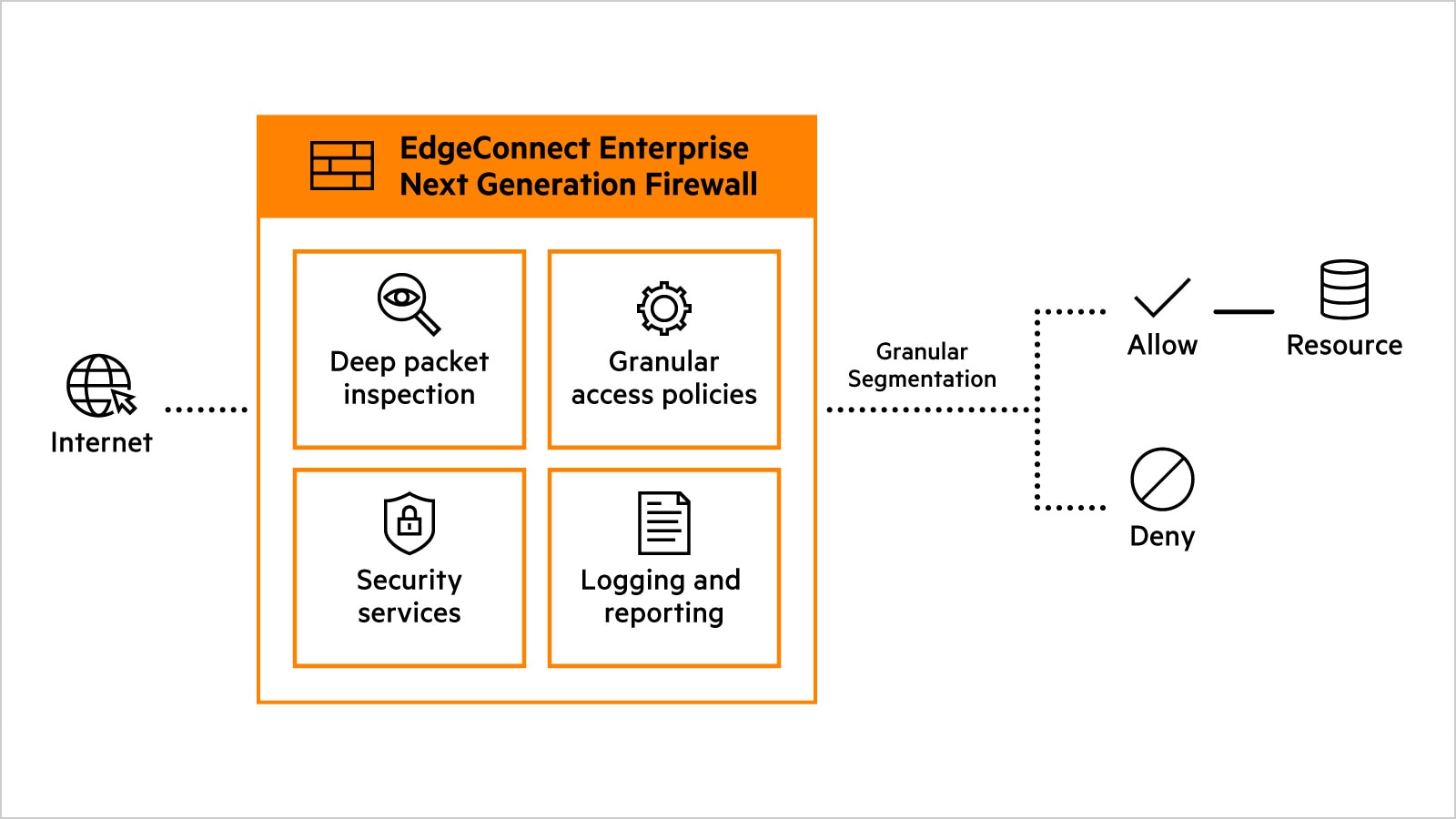

Durante la valutazione delle soluzioni, è bene tenere presente che i migliori NGFW possono far parte di una soluzione più ampia. Ad esempio, la piattaforma HPE Aruba Networking EdgeConnect SD-WAN combina funzionalità SD-WAN avanzate con segmentazione del traffico basata su identità e ruoli, applicata con un NGFW integrato (tra cui IDS/IPS e altre funzioni di sicurezza). HPE Aruba Networking è stato anche il primo fornitore SD-WAN a ottenere la certificazione SD-WAN di ICSA Labs Secure, che convalida il suo NGFW integrato e le sue funzionalità di sicurezza avanzate.

Differenze tra NGFW e firewall tradizionali

Cloud ibrido e multi-cloud a confronto.

| Funzionalità | Firewall tradizionale | NGFW | Vantaggi degli NGFW |

|---|---|---|---|

| Ispezione | Stateless | Stateful | Blocca il traffico che devia dal comportamento previsto rispetto alle connessioni stabilite |

| Visibilità | Limitata, solo livelli TCP/IP inferiori | Approfondita, tutti i livelli TCP/IP | Consente un’analisi del traffico più capillare e affidabile |

| Servizi | Di base | Completi | Comprende servizi di gestione unificata delle minacce, ad esempio filtraggio dei contenuti, IDS/IPS e registrazione, oltre al filtraggio dei pacchetti |

| protezione | Limitata | Avanzata | Rileva, previene e segnala una gamma più ampia di attacchi |

Domande frequenti sugli NGFW

Quali sono le funzionalità degli NGFW?

Gli NGFW offrono policy di sicurezza basate sull'identità e sensibili al contesto per proteggere le moderne reti ibride dalle minacce avanzate. Estendono le funzionalità dei firewall tradizionali con il riconoscimento delle applicazioni, l'ispezione approfondita dei pacchetti, l'IPS, l'ispezione SSL/TLS e l'intelligence sulle minacce.

Come funzionano gli NGFW?

Analizzano il traffico in modo approfondito, e non solo per porta o protocollo come nel caso dei firewall tradizionali. Riconoscono applicazioni e utenti, ispezionano il contenuto dei pacchetti, applicano policy contestuali e bloccano gli attacchi tramite la prevenzione delle intrusioni integrata e l'intelligence sulle minacce in tempo reale.

Quali sono alcuni casi d'uso comuni per gli NGFW?

I casi d’uso più comuni per gli NGFW includono la sicurezza del perimetro di rete tramite il blocco delle minacce nei punti di ingresso, la protezione delle sedi all'edge e degli utenti remoti grazie a controlli basati sulle applicazioni e la salvaguardia dei data center tramite la segmentazione interna e l'ispezione del traffico est-ovest.

Che cos'è il filtraggio dei pacchetti e come viene utilizzato dagli NGFW?

Il filtraggio dei pacchetti è un metodo di sicurezza di base, utilizzato dai firewall tradizionali, che consente o blocca il traffico di rete controllando le intestazioni dei pacchetti, come indirizzo IP, porta e protocollo. Gli NGFW sfruttano il filtraggio dei pacchetti come primo passo e lo potenziano con l'ispezione stateful e l'ispezione approfondita dei pacchetti per analizzare il contenuto dei pacchetti, identificare le applicazioni e rilevare le minacce.

Qual è la differenza tra un NGFW e un firewall mesh ibrido?

Un NGFW (Next-Generation Firewall) è un punto di applicazione della sicurezza autonomo e collocato in una posizione ben definita, come il perimetro della rete, il data center o una filiale, a protezione di tale ambiente specifico. Al contrario, un firewall mesh ibrido è una piattaforma architettonica che unifica più NGFW distribuiti tra sedi on-premise, ambienti cloud e utenti remoti in un unico fabric di sicurezza gestito centralmente, consentendo distribuzione, visibilità e controllo coerenti in ambienti multi-cloud e ibridi.

Come scelgo il fornitore di NGFW?

Quando si sceglie un fornitore di NGFW, è opportuno dare priorità alle piattaforme che offrono un'elevata efficacia di sicurezza con prestazioni di routing elevate, in modo che la protezione non introduca latenza. Cerca una gestione semplice e centralizzata, elevata disponibilità integrata su vasta scala e funzionalità avanzate come l'ispezione approfondita, l'IPS e la visibilità del traffico crittografato, con una distribuzione flessibile in ambienti di filiale, data center e cloud.