SASE Cos’è il SASE?

Il SASE combina funzionalità WAN complete, tra cui SD-WAN, routing e ottimizzazione WAN, con servizi di sicurezza forniti dal cloud o SSE (Security Service Edge), come SWG (Secure Web Gateway), CASB (Cloud Access Security Broker) e ZTNA (Zero Trust Network Access).

Il SASE offre una soluzione più sicura e flessibile agli utenti che si connettono da qualsiasi luogo ai dati sensibili nel cloud, evitando il backhaul verso un data center: il traffico delle applicazioni è reindirizzato in modo intelligente nel cloud, dove viene eseguita un’ispezione di sicurezza avanzata.

Il SASE risponde alle attuali problematiche IT critiche, tra cui la migrazione accelerata al cloud, la modernizzazione delle infrastrutture di rete obsolete, il supporto del lavoro ibrido e la protezione della superficie di attacco in rapida espansione creata dai dispositivi IoT. Protegge inoltre i dati sensibili da perdite e compromissioni, rafforzando al contempo la difesa contro il numero e la sofisticatezza crescenti delle minacce informatiche.

Tempo di lettura: 9 minuti e 14 secondi | Aggiornamento: 17 ottobre 2025

Indice

Come funziona il SASE?

Il SASE è una combinazione di edge SD-WAN distribuito alla filiale e servizi di sicurezza completi distribuiti nel cloud (SSE).

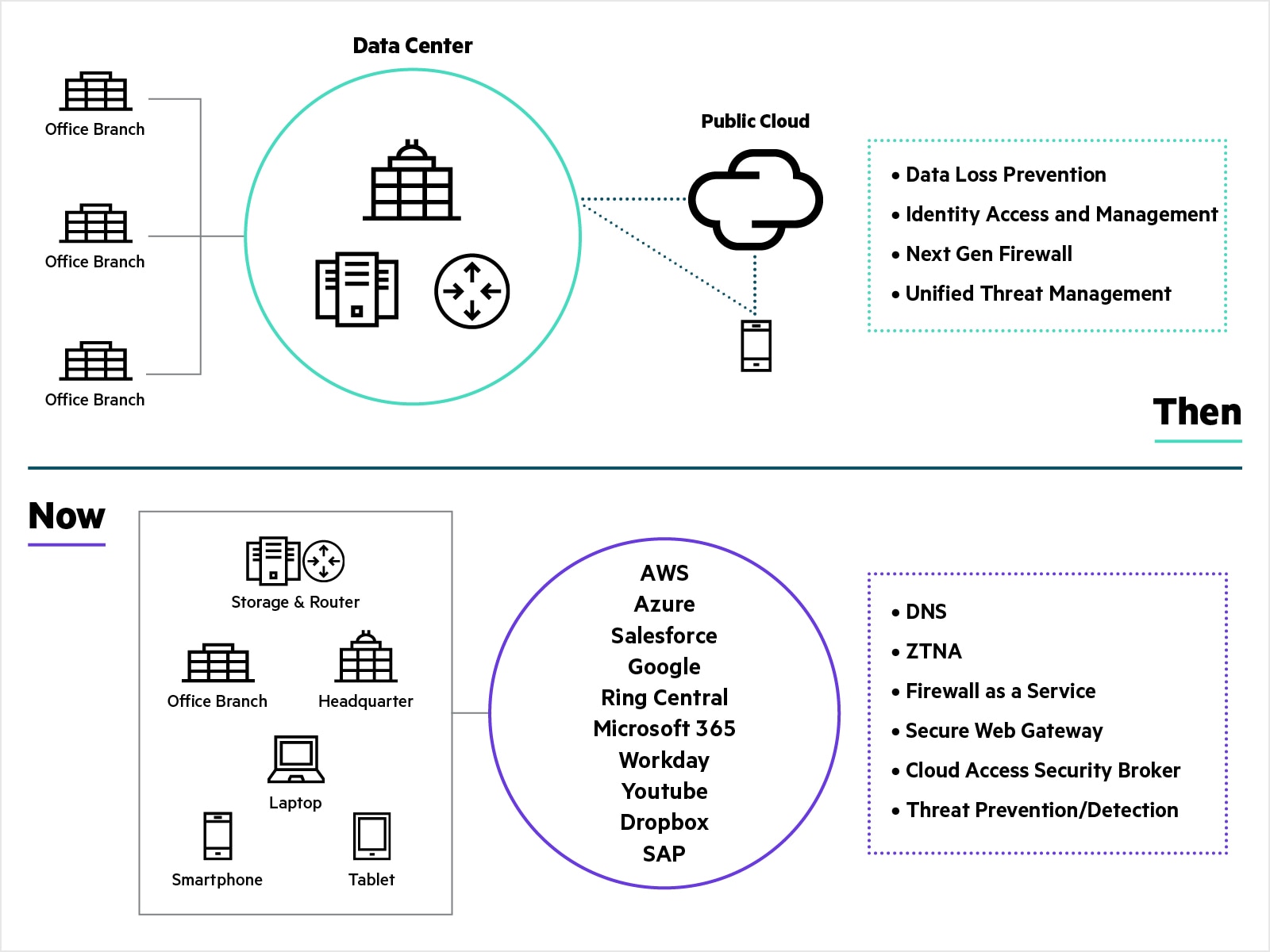

In passato, tutto il traffico delle applicazioni proveniente dalle filiali veniva trasferito tramite servizi MPLS privati al data center aziendale per verifiche e ispezioni di sicurezza. L’architettura tradizionale risultava adeguata quando le applicazioni erano ospitate esclusivamente nel data center aziendale, ma non è più un’opzione valida a seguito della migrazione delle applicazioni e dei servizi nel cloud. Le prestazioni delle applicazioni e l’esperienza utente risentono del fatto che il traffico destinato a Internet deve prima attraversare il data center e il firewall aziendale per raggiungere la destinazione.

Con l’aumento dei dipendenti da remoto che si connettono direttamente alle applicazioni cloud, le tradizionali misure di sicurezza perimetrali sono insufficienti. Trasformando le architetture WAN e di sicurezza con il SASE, le aziende possono garantire l’accesso diretto e sicuro alle applicazioni e ai servizi negli ambienti multi-cloud, indipendentemente dal punto di accesso e dai dispositivi usati.

Quali sono i componenti del SASE?

I principali componenti del SASE sono funzionalità SD-WAN avanzate e servizi di sicurezza completi distribuiti nel cloud (Security Service Edge o SSE).

Una soluzione SASE completa richiede alcune funzionalità SD-WAN avanzate fondamentali.

- Integrazione senza problemi di una soluzione SSE per formare un’architettura SASE unificata e coerente.

- Individuazione delle applicazioni con first-packet per una gestione intelligente e granulare del traffico verso l’SSE in base alle policy di sicurezza.

- Selezione del percorso migliore sfruttando la diversità dei percorsi SD-WAN e scegliendo automaticamente il punto di presenza (PoP) SSE più vicino.

- Tunnel bonding per abbinare più collegamenti e supportare il failover automatizzato.

- Ottimizzazione della WAN e FEC (Forward Error Correction) per superare gli effetti di latenza della WAN e attenuare quelli dei collegamenti Internet e wireless che spesso sono soggetti a perdita di pacchetti e jitter.

- Reti multi-cloud per connettività end-to-end con cloud pubblici e cloud privati.

- Firewall integrato con funzionalità di sicurezza avanzate quali IDS/IPS, protezione DDoS e segmentazione basata sui ruoli per una protezione avanzata dalle minacce nelle filiali.

Una soluzione SASE completa richiede alcune funzionalità SSE fondamentali.

- ZTNA o Zero Trust Network Access: si basa sul presupposto che nessun utente può essere considerato attendibile per impostazione predefinita, supporta l’accesso con privilegi minimi e garantisce l’accesso sicuro agli utenti da remoto.

- CASB o Cloud Access Security Broker: protegge i dati sensibili nelle applicazioni cloud applicando policy di sicurezza.

- SWG o Secure Web Gateway: protegge le organizzazioni dalle minacce del Web con diverse tecniche, come l'URL Filtering e il rilevamento di codice dannoso.

- FWaaS o Firewall as-a-Service: fornisce funzionalità di firewall nel cloud per analizzare il traffico proveniente da diverse origini.

- Altri servizi di sicurezza, come Data Loss Prevention (DLP), Remote Browser Isolation (RBI) e sandboxing.

Quali sono i vantaggi del SASE?

SASE non è solo una parola di moda: le aziende possono ricavare notevoli vantaggi da questa architettura.

- Maggiore sicurezza: durante la transizione a un approccio cloud-first, il SASE applica le policy di sicurezza in modo coerente a tutto il traffico e in tutte le sedi, con ispezioni eseguite direttamente nel cloud. Protegge l'accesso remoto e i dati aziendali dalle minacce informatiche, riducendo al minimo la superficie di attacco e migliorando le attività di rilevamento e risposta.

- Incremento della produttività aziendale e della soddisfazione dei clienti: con il SASE, le organizzazioni possono semplificare l’infrastruttura di rete grazie alle funzionalità SD-WAN avanzate. Eliminando le limitazioni e la complessità delle reti convenzionali basate su router, il SASE introduce l'agilità necessaria per la trasformazione digitale, con conseguenti notevoli miglioramenti in termini di prestazioni come di affidabilità delle applicazioni.

- Modello di sicurezza zero trust: il SASE adotta il modello di sicurezza zero trust, che richiede la verifica continua dell'identità degli utenti prima di concedere l'accesso alle risorse. Zero trust è la soluzione ideale nel panorama attuale, in cui i modelli di sicurezza tradizionali non sono più sufficienti a garantire protezione dalle minacce informatiche più sofisticate.

- Gestione semplificata e complessità ridotta: il SASE semplifica la distribuzione, nonché la gestione della rete e della sicurezza. Consolida funzioni diversificate di rete e sicurezza (come SD-WAN, SWG, CASB e FWaaS) in un'unica piattaforma: questa convergenza riduce la necessità di gestire una miriade di dispositivi hardware e soluzioni specifiche di ciascun fornitore.

In che modo SASE protegge le aziende cloud-first dalle minacce informatiche?

Nel momento in cui le minacce informatiche diventano più sofisticate e la forza lavoro sempre più distribuita, le aziende si affidano alla sicurezza SASE per proteggere gli utenti, i dati e le applicazioni. Attraverso la convergenza di servizi di sicurezza avanzati SD-WAN e cloud come ZTNA, SWG e CASB, il SASE fornisce un'architettura unificata, progettata per ridurre la complessità e migliorare la protezione. Con l'attivazione delle misure di sicurezza direttamente nel cloud, il SASE garantisce l'applicazione coerente delle policy, riduce i ritardi di backhauling e fornisce un accesso sicuro e senza interruzioni alle applicazioni, indipendentemente dal fatto che risiedano in data center privati, cloud pubblici o piattaforme SaaS.

Queste funzionalità consentono alle organizzazioni di rilevare le minacce e di impedire che si insinuino nella rete. Di conseguenza, salvaguardano più facilmente l'identità degli utenti, le applicazioni e l'infrastruttura.

Un'architettura SASE riduce i rischi per la cybersicurezza delle organizzazioni cloud-first e, in definitiva, migliora la sicurezza, riducendo al contempo la complessità e semplificando la gestione.

Perché considerare il SASE?

- Supporto del lavoro ibrido sicuro: poiché i dipendenti si collegano da qualsiasi luogo e dispositivo, ZTNA prevede l'applicazione coerente delle policy e il controllo degli accessi per gli utenti e i dispositivi. Supporta l'accesso con privilegi minimi e verifica che nessun utente sia considerato attendibile per impostazione predefinita. A differenza della VPN, ZTNA limita l’accesso ad applicazioni o microsegmenti specifici approvati per l'utente.

- Approccio zero trust esteso ovunque con Universal ZTNA: Universal ZTNA (Universal Zero Trust Network Access o uZTNA) estende i principi di zero trust alle sedi on-premise e ai dispositivi IoT integrando il SASE con le funzionalità NAC basate sull'AI,. al fine di ottenere visibilità e monitoraggio completi di tutti i dispositivi connessi alla rete, incluso l'IoT. Grazie alla segmentazione basata sull'identità, Universal ZTNA consente agli utenti e ai dispositivi di accedere solo alle risorse di rete appropriate ai loro ruoli. Il sistema monitora costantemente l'attività di rete, consentendo modifiche in tempo reale alle autorizzazioni di accesso e il rapido rilevamento di comportamenti sospetti o dannosi.

- Prestazioni ottimizzate per gli utenti globali e distribuiti: il SASE sfrutta un'architettura cloud distribuita a livello globale e l'edge computing, consentendo agli utenti di connettersi al PoP (punto di presenza) più vicino. Questo riduce la latenza e ottimizza le prestazioni delle applicazioni, soprattutto per gli utenti delle sedi remote.

- Adozione di applicazioni cloud e SaaS: il SASE consente l'accesso diretto e sicuro alle applicazioni cloud (ad esempio, AWS, Microsoft 365, Salesforce) senza la necessità di trasferire il traffico attraverso un data center centralizzato. Ottimizza le prestazioni tramite edge computing e SD-WAN, fornendo al contempo servizi di sicurezza come CASB per controllare l'utilizzo delle applicazioni cloud e proteggere i dati.

- Protezione degli utenti dalle minacce web: per proteggere le organizzazioni dalle minacce basate sul web, come gli attacchi ransomware e il phishing, SWG monitora e ispeziona il traffico tramite URL Filtering, il rilevamento di codici dannosi e il controllo degli accessi web. Stabilisce policy che limitano l'accesso a categorie specifiche, tra cui contenuti per adulti, piattaforme di gioco d'azzardo e siti che presentano notoriamente rischi significativi.

- Accesso sicuro alle applicazioni SaaS: quando gli utenti possono accedere alle applicazioni SaaS approvate e non approvate, il CASB (Cloud Access Security Broker) fornisce visibilità su queste attività, identifica lo shadow IT e applica le policy SaaS dell'organizzazione, salvaguardando i dati sensibili da potenziali esposizioni.

- Protezione dei dati e miglioramento della compliance: oltre a CASB, il SASE include funzionalità DLP, aiutando le organizzazioni a monitorare le attività degli utenti e controllare lo spostamento dei dati sensibili. La sua piattaforma unificata semplifica inoltre l'audit e la generazione di report, garantendo la compliance a normative quali GDPR, HIPAA o PCI-DSS.

- Collegamento e protezione delle filiali: le architetture tradizionali utilizzano spesso link MPLS per connettere le filiali alla sede centrale. Questa architettura richiede il blackhauling del traffico cloud al data center per le ispezioni di sicurezza, aumentando la latenza a scapito delle prestazioni delle applicazioni. Con la SD-WAN come parte del SASE, le organizzazioni indirizzano il traffico in modo intelligente verso il cloud, direttamente dalle filiali, e implementano un sistema attendibile e flessibile per collegare queste ultime alla sede centrale. Le soluzioni SD-WAN sicure e avanzate con next-generation firewall integrato possono persino sostituire i firewall legacy delle filiali, fornendo funzionalità quali IDS/IPS e protezione dagli attacchi DDoS.

Cos'è il SASE unificato basato sull’AI?

Una piattaforma SASE unificata e basata sull'AI riduce la complessità associata alla gestione di più componenti di sicurezza: questa architettura integrata non solo semplifica la distribuzione, ma fornisce anche policy di sicurezza unificate, gestione centralizzata e accesso zero trust coerente. Ecco le funzionalità principali.

- Architettura e scalabilità cloud-native: progettato con un'architettura cloud-native, sfrutta la scalabilità e l'agilità del cloud computing. Tale architettura consente alle aziende di allocare dinamicamente le risorse in base alla domanda di traffico, per una rete più efficiente e adattabile.

- Presenza di rete globale: garantisce una presenza di rete globale attraverso punti di presenza (PoP) distribuiti geograficamente per prestazioni costanti e bassa latenza, indipendentemente dalla posizione dell'utente. Semplifica la gestione ed elimina la necessità di avere più PoP come invece previsto dall’approccio SASE multivendor.

- Gestione delle policy unificata: gestisce tutte le policy di sicurezza da un'unica interfaccia, semplifica le operazioni, riduce la complessità e aiuta le organizzazioni a distribuire e applicare policy coerenti in modo efficace.

- UI centralizzata, dashboard complete: offre ai team IT la possibilità di gestire tutte le operazioni di rete e sicurezza da un'interfaccia utente centralizzata, con maggiore visibilità sul traffico di rete, sugli eventi di sicurezza e sull'applicazione delle policy. Migliora le funzionalità di generazione dei report, fornendo alle organizzazioni gli strumenti per dimostrare la compliance ai requisiti normativi e agli standard di settore.

- Funzionalità SASE combinate: le organizzazioni possono facilmente combinare più funzionalità SASE per migliorare la strategia di sicurezza e ispezionare il traffico in un singolo passaggio. L’ispezione SSL viene eseguita una volta sola, migliorando le prestazioni e riducendo la complessità. Inoltre, combinando SWG e CASB con DLP, le aziende monitorano meglio le attività degli utenti per evitare fughe di dati sensibili e applicare controlli più granulari sull'accesso al web.

- Basata sull'AI: grazie alle sue funzionalità AI, una soluzione SASE unificata basata sull'AI migliora la visibilità degli utenti e dei dispositivi connessi e consente un controllo degli accessi adattivo. Automatizza le comuni attività di risoluzione dei problemi e diagnostica i problemi di rete più comuni, fornendo al contempo analisi predittive per anticipare le minacce e i problemi di prestazioni che si possono presentare in futuro.

SASE single vendor o multivendor?

Le funzioni di rete e i servizi di sicurezza, pur essendo strettamente correlati tra loro, rientrano in due domini di competenze diversi ed estremamente complessi. I servizi di sicurezza si evolvono rapidamente per garantire la protezione dai rischi di cybersicurezza in continua evoluzione, mentre le funzioni di rete WAN offrono connettività veloce, stabile e flessibile. Il vero potenziale di un’architettura SASE si realizza abbinando le funzioni avanzate dell’edge WAN con i servizi di sicurezza SSE completi distribuiti nel cloud.

La scelta di una soluzione single vendor o multivendor può variare a seconda dei requisiti di sicurezza e della rete WAN esistenti. La solida integrazione dell’SSE e della SD-WAN in una piattaforma SASE single vendor offre numerosi vantaggi, tra cui maggiore rapidità di distribuzione, gestione centralizzata, policy di sicurezza coerenti e capacità di adattarsi facilmente al panorama delle minacce in continua evoluzione. L’approccio multivendor è consigliato alle organizzazioni che preferiscono adottare il SASE con la propria selezione di servizi di sicurezza o integrarlo con un ecosistema esistente. In questo ambiente multivendor, è fondamentale scegliere una SD-WAN che automatizzi l'orchestrazione con soluzioni SSE di terzi per ridurre i tempi di distribuzione e la complessità di gestione.

HPE e il SASE

HPE accelera il percorso verso il SASE con un framework zero trust edge to cloud. A differenza dei prodotti zero trust in silo, la nostra piattaforma unificata riunisce SD-WAN, SSE e NAC per applicare policy omogenee per ogni utente e dispositivo, on-premise o da remoto.

Il portafoglio SSE offre ZTNA, SWG, CASB e DLP, tutti gestiti da un'unica interfaccia, mentre il NAC cloud-native estende l'approccio zero trust a tutti i dispositivi, anche quelli non gestiti o IoT, tramite osservabilità, autenticazione e dynamic segmentation basate sull'AI, per un accesso sicuro e un'applicazione coerente in diversi ambienti.

Le nostre soluzioni SD-WAN sicure basate sull'AI combinano funzionalità di rete avanzate come tunnel bonding, selezione del percorso migliore, ottimizzazione WAN e networking multi-cloud con sicurezza integrata, tra cui next-generation firewall, IDS/IPS, difesa DDoS adattiva, URL Filtering e segmentazione basata sui ruoli. Si integrano in modo nativo con SSE per un'architettura SASE completamente unificata, oppure con partner SSE di terzi per un approccio aperto e flessibile.

Domande frequenti

Perché il SASE è essenziale per una strategia cloud-first

Per le organizzazioni che adottano un approccio cloud-first, i tradizionali tool di rete e sicurezza non bastano più per stare al passo con le esigenze in continua evoluzione. Il SASE svolge un ruolo fondamentale in questa trasformazione, in quanto offre connettività sicura, affidabile e ad alte prestazioni per utenti remoti, filiali e dispositivi IoT. Con l’integrazione dei principi zero trust, il SASE fornisce accesso con privilegi minimi alle applicazioni e riduce i rischi di accessi non autorizzati o di spostamenti laterali all'interno della rete. La combinazione di efficienza SD-WAN e sicurezza cloud-native rende il SASE la base ideale per reti aziendali moderne, scalabili e sicure.

Quali problemi risolve il SASE?

Il panorama IT è cambiato radicalmente nel giro di pochi anni. Non molto tempo fa, molte applicazioni aziendali erano ospitate nei data center aziendali e i dipendenti vi accedevano tramite la rete aziendale. La sicurezza era quindi applicata entro un perimetro ben definito. Oggi, con l'adozione del cloud, dell'IoT, della mobilità e del lavoro da remoto, quel perimetro si è dissolto. La sicurezza e il networking devono ora convergere in un'architettura unificata, distribuita tramite cloud.

Qual è la differenza tra SASE e SSE?

Il SASE è un framework completo che combina sia i servizi di rete (ad esempio, SD-WAN) sia quelli di sicurezza (ad esempio, SWG, CASB, ZTNA) in un'unica soluzione cloud-native progettata per connettere in modo sicuro utenti, dispositivi e posizioni distribuite. Al contrario, SSE (Security Service Edge) è un sottoinsieme del SASE che si concentra esclusivamente sui servizi di sicurezza senza includere gli aspetti di rete, come SD-WAN. SSE garantisce l'accesso ai servizi cloud, alle applicazioni private e a Internet, ma lascia la gestione e l'ottimizzazione della rete ad altre soluzioni. In sostanza, il SASE copre sia la rete sia la sicurezza, mentre SSE si limita alle funzioni di sicurezza.

Il SASE è basato su cloud?

Sì, il SASE è basato su cloud fin dall'ideazione. Integra servizi di sicurezza e networking in una piattaforma unificata e cloud-native. Questo approccio incentrato sul cloud si traduce in scalabilità, flessibilità e gestione centralizzata per le aziende con forza lavoro distribuita, più filiali e ambienti cloud.

Il SASE impedisce il backhauling verso il data center?

Sì, uno dei principali vantaggi del SASE risiede nella minore necessità di backhauling del traffico verso il data center, un problema comune nelle architetture di rete legacy. La riduzione del backhauling diminuisce la quantità di traffico ridondante che attraversa la rete, liberando larghezza di banda, limitando la latenza e migliorando l'efficienza complessiva della rete.

In che modo il SASE migliora la sicurezza del lavoro da remoto?

Il SASE migliora la sicurezza del lavoro da remoto unificando il networking e la sicurezza in un servizio fornito tramite cloud. Protegge gli utenti remoti con ZTNA, verificando che solo gli utenti e i dispositivi autenticati possano raggiungere le applicazioni. SWG blocca i siti web dannosi, mentre CASB applica le policy SaaS. La prevenzione della perdita di dati (DLP) protegge le informazioni sensibili. Integrando queste funzionalità con SD-WAN, il SASE garantisce un accesso sicuro e senza interruzioni alle applicazioni da qualsiasi luogo, riducendo i rischi per i dipendenti ibridi e da remoto.