Controllo di accesso di rete Cos’è il NAC (Controllo di accesso di rete)?

Il controllo dell’accesso alle risorse digitali è una funzionalità di sicurezza IT fondamentale per le organizzazioni. Le soluzioni di controllo di accesso di rete (NAC) consentono all’IT di autorizzare o impedire a utenti e dispositivi l’accesso alle risorse di rete. Ricoprono quindi un ruolo importante nel fornire accesso con privilegi minimi alle risorse, un requisito basilare delle strategie di sicurezza Zero Trust.

Tempo di lettura: 5 minuti e 36 secondi | Aggiornamento: 31 ottobre 2025

Indice

NAC in dettaglio

Il controllo di accesso di rete impedisce a utenti e dispositivi di accedere alle risorse in base a regole stabilite dall’IT. Analogamente alle serrature delle porte e ai badge di sicurezza che impediscono i tentativi di intrusione nelle risorse fisiche dell’organizzazione, come edifici e uffici, il controllo di accesso di rete protegge le risorse digitali collegate in rete dall’accesso non autorizzato.

Perché il NAC è importante?

- Sicurezza: il controllo di accesso di rete protegge le risorse da manomissioni e furti da parte di utenti malintenzionati. Le soluzioni NAC garantiscono che solo gli utenti e i dispositivi con le autorizzazioni appropriate possano accedere alla rete e alle relative risorse. Inoltre, alcune sono in grado di identificare i soggetti che potrebbero partecipare a un attacco e mettere in quarantena o bloccare il loro accesso in attesa di ulteriori indagini. Questa funzionalità consente di prevenire la diffusione degli attacchi.

- Privacy: le organizzazioni gestiscono volumi di dati sempre maggiori e dei tipi più diversi. Alcuni di questi dati sono sensibili e/o riservati. Le soluzioni di controllo di accesso di rete consentono alle organizzazioni di definire chi, cosa, quando e come può accedere ai dati sulla rete per ridurre il rischio di violazioni.

- Compliance: le organizzazioni regolamentate devono spesso conformarsi a obblighi in materia di privacy e protezione dei dati, come il Regolamento generale sulla protezione dei dati (GDPR), l’Health Insurance Portability and Accountability Act (HIPAA) e il Sarbanes-Oxley (SOX). Le soluzioni NAC sono in grado di aiutare le organizzazioni a rispettare tali obblighi limitando l’accesso ai dati, mantenendo il traffico sicuro e separato e fornendo registrazioni e generazione di report per gli audit.

Come funziona il NAC?

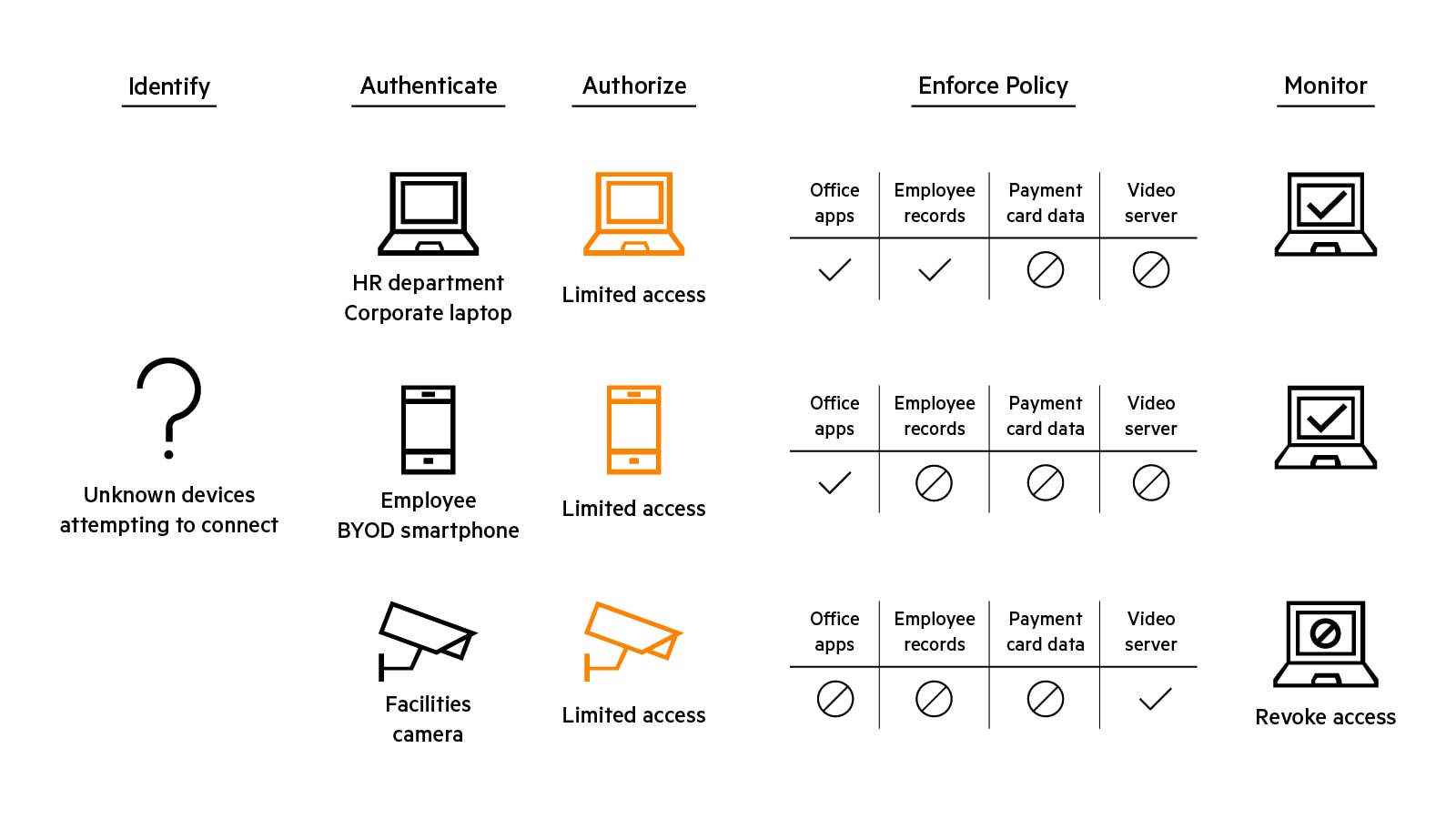

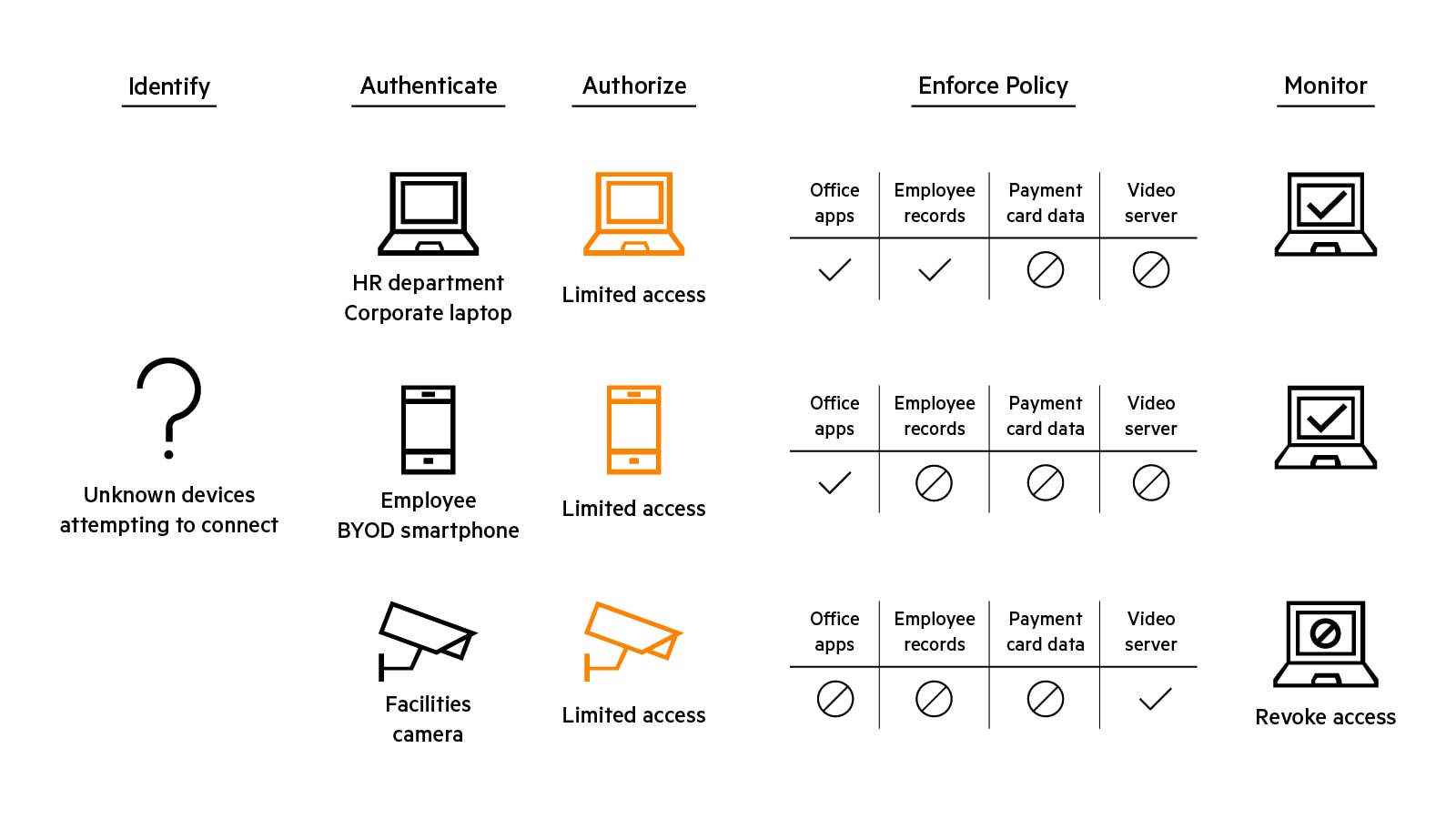

Il controllo di accesso di rete si basa sul concetto che a utenti e dispositivi (soggetti) diversi debbano essere concessi tipi di accesso diversi in base alle esigenze. La granularità si riferisce al livello di dettaglio con cui è possibile definire un soggetto e le sue esigenze e applicare le autorizzazioni di accesso associate. I controlli di accesso di rete altamente granulari sono un componente chiave degli approcci alla sicurezza zero trust che prevedono di limitare l’accesso di un soggetto solo alle risorse necessarie per svolgere le sue mansioni o assolvere la sua funzione.

Per proteggere efficacemente le risorse, le soluzioni di controllo di accesso di rete devono fornire diverse funzionalità correlate tra loro attraverso un mix di tecnologie.

Quali sono gli esempi di NAC?

Una soluzione NAC fornisce l’accesso sicuro alle risorse nell’intera organizzazione. Ad esempio, un ospedale usa il NAC per profilare, proteggere e gestire la connettività dei dispositivi IoT autorizzati, escludendo gli altri. Un centro logistico il NAC per autenticare ogni dispositivo cablato e wireless che accede alla rete, ad esempio i robot, e per implementare policy coerenti basate sui ruoli. Un sistema scolastico usa il NAC per autenticare studenti, docenti, personale e ospiti e applicare una segmentazione granulare del traffico in base a regole definite.

Come faccio a scegliere una soluzione NAC?

Per la scelta di una soluzione NAC, devono essere considerati i seguenti aspetti:

- interoperabilità e caratteristiche vendor neutral per evitare componenti aggiuntivi costosi e la dipendenza da un fornitore;

- dimostrata capacità di mantenere il traffico sicuro e separato;

- disponibilità di servizi per supportare i massimi uptime e la continuità operativa;

- scalabilità per supportare centinaia di migliaia di endpoint simultanei;

- leadership di mercato e indicazioni che riconoscono la capacità di ridurre il rischio informatico, ad esempio Cyber CatalystSM di Marsh.

Elementi di NAC

Funzionalità | Funzione | Tecnologie |

|---|---|---|

| Visibilità | Sapere chi e cos’è connesso alla rete in qualsiasi momento. | Data collector fisici o virtuali; metodi di individuazione attivi (NMAP, WMI, SNMP, SSH) e passivi (SPAN, DHCP, NetFlow/S-Flow/IPFIX); profilazione dei dispositivi assistita da AI/ML; ispezione approfondita dei pacchetti. |

| Autenticazione | Accertare con sicurezza che un utente o un dispositivo è chi/cosa dichiara di essere. | Autenticazione 802.1x; EAP-TLD, RADIUS, TAC-ACS; autenticazione a più fattori; certificati. |

| Definizione delle policy | Definire regole per utenti e dispositivi riguardanti le risorse a cui possono accedere e in che modo. | Tool di scrittura di regole, che possono includere parametri concettuali come ruolo, tipo di dispositivo, metodo di autenticazione, integrità del dispositivo, schemi di traffico, posizione e ora del giorno. |

| Autorizzazione | Determinare le regole appropriate per l’utente o il dispositivo autenticato. | |

| Applicazione | Autorizzare, negare o revocare l’accesso di un utente o di un dispositivo autenticato a una risorsa in base a una policy appropriata. | Integrazione e comunicazione bidirezionale con firewall e altri tool di sicurezza. |

A cosa serve il NAC?

Le soluzioni NAC come HPE Aruba Networking ClearPass possono soddisfare diversi casi d’uso di connettività sicura all’interno delle organizzazioni:

| NAC per ospiti e dipendenti a tempo determinato | Con ClearPass Guest gli addetti alla reception, i coordinatori di eventi e altro personale non IT possono creare in modo facile ed efficiente account temporanei di accesso alla rete per un numero illimitato di ospiti al giorno. ClearPass Guest offre anche un portale di registrazione self-service personalizzato per consentire ai visitatori di creare le proprie credenziali, che vengono quindi memorizzate in ClearPass per periodi di tempo predeterminati e impostate per la scadenza automatica. |

| NAC per il modello Bring Your Own Device (BYOD) | ClearPass Onboard esegue automaticamente la configurazione e il provisioning dei dispositivi mobili per una connessione sicura alle reti aziendali. I dipendenti possono configurare autonomamente i loro dispositivi con i passaggi di una registrazione guidata e le istruzioni per la connettività. A ogni dispositivo vengono applicati certificati univoci in modo tale che gli utenti possano connettere i propri dispositivi in sicurezza interagendo al minimo con l’IT. |

| Il NAC per la valutazione della postura di sicurezza degli endpoint | ClearPass OnGuard esegue la valutazione della postura di endpoint/dispositivi per garantire che i requisiti di compliance e sicurezza siano soddisfatti prima della connessione alla rete aziendale, senza introdurre vulnerabilità negli ambienti IT aziendali. |

| NAC per dispositivi Internet of Things (IoT) | ClearPass Device Insight garantisce la visibilità completa dei dispositivi connessi alla rete con punteggio di rischio e machine learning per identificare i dispositivi sconosciuti e ridurre i tempi di identificazione. ClearPass Device Insight monitora inoltre il comportamento dei flussi di traffico per una maggiore sicurezza. |

| NAC per dispositivi cablati | ClearPass OnConnect garantisce il controllo degli accessi sicuro per dispositivi cablati come stampanti e telefoni VoIP che non vengono autenticati con le tecniche 802.1x. |

| NAC cloud-native | HPE Aruba Networking Central Cloud Auth si integra con i comuni archivi di identità cloud per garantire policy basate su cloud di onboarding e sicurezza in base ai ruoli per utenti e dispositivi. |

Domande frequenti

Quali sono i problemi relativi all'indirizzo di controllo di accesso di rete (NAC)?

Le reti aziendali moderne sono sottoposte a una pressione crescente dovuta all'aumento dell'accesso wireless, della mobilità, delle policy BYOD (Bring Your Own Device), dei social media e del cloud computing. Queste tendenze ampliano notevolmente la superficie di attacco della rete, rendendola più vulnerabile ad accessi non autorizzati, violazioni dei dati e sfruttamento digitale. Il controllo di accesso di rete (NAC) tramite 802.1x fornisce una solida difesa rafforzando la sicurezza in ingresso, garantendo che solo i dispositivi autenticati e autorizzati possano connettersi alla rete.

Cosa si può fare con il controllo di accesso di rete basato su 802.1X?

Il NAC è un componente fondamentale della protezione della rete e offre i seguenti utilizzi essenziali:

- controllo pre-ammissione: blocca i messaggi non autenticati;

- rilevamento di dispositivi e utenti: identifica gli utenti e i dispositivi tramite credenziali predefinite o ID della macchina;

- autenticazione e autorizzazione: verifica e fornisce l'accesso;

- onboarding: assegna a un dispositivo il software di sicurezza, gestione o controllo degli host;

- profilazione: esegue la scansione dei dispositivi endpoint;

- rispetto delle policy: applica l'accesso in base a regole e autorizzazioni;

- controllo post-ammissione: applica terminazione e pulizia delle sessioni.

Il protocollo 802.1X offre il controllo degli accessi L2 attraverso la convalida dell'utente o del dispositivo che sta tentando di accedere a una porta fisica.

In che modo il controllo di accesso di rete implementa una sicurezza zero trust?

La sequenza di funzionamento del NAC basato su 802.1X è la seguente:

- Avvio: l'autenticatore (generalmente uno switch) o il supplicant (il dispositivo client) invia una richiesta di avvio sessione. Un supplicant invia all'autenticatore un messaggio di risposta EAP; l'autenticatore incapsula il messaggio e lo inoltra al server di autenticazione.

- Autenticazione: i messaggi passano tra il server di autenticazione e il supplicant attraverso l'autenticatore per convalidare numerose informazioni.

- Autorizzazione: se le credenziali sono valide, il server di autenticazione avvisa l'autenticatore di accordare al supplicant l'accesso alla porta.

- Accounting: l'accounting RADIUS conserva i record delle sessioni, comprese le informazioni di utenti e dispositivi, i tipi di sessione e le informazioni del servizio.

- Terminazione: le sessioni vengono terminate scollegando il dispositivo endpoint o utilizzando un software di gestione.

Qual è il ruolo del NAC nello Universal ZTNA (UZTNA)?

Il controllo di accesso di rete (NAC) svolge un ruolo fondamentale in Universal ZTNA (UZTNA) poiché fornisce autenticazione a livello di dispositivo, convalida dell'approccio e applicazione dell'accesso, in particolare per ambienti on-premise e IoT. Mentre il NAC tradizionale protegge i punti di accesso alla rete, UZTNA estende questo concetto integrando le funzionalità NAC in un framework zero trust cloud-native, consentendo un accesso dettagliato e basato sull'identità alle applicazioni e alle risorse in ambienti sia locali e da remoto.