Firewall de red ¿Qué es un firewall de red?

Un firewall de red es un hardware o software que restringe y permite el flujo de tráfico entre redes. Los firewall de red ayudan a prevenir los ciberataques mediante la aplicación de políticas que impiden que el tráfico no autorizado acceda a una red segura.

Tiempo de lectura: 4 minutos y 1 segundo | Fecha de publicación: 27 de marzo de 2026

Índice

Los firewalls de red explicados

Los firewalls de red están diseñados para limitar el flujo de tráfico entre redes. Suelen emplearse entre una red privada segura y una red con una política de seguridad diferente, como internet. Los firewall de red también se pueden aplicar en redes privadas seguras para reducir el riesgo de ciberataques y evitar los accesos no autorizados a recursos confidenciales.

¿Qué hace un firewall de red?

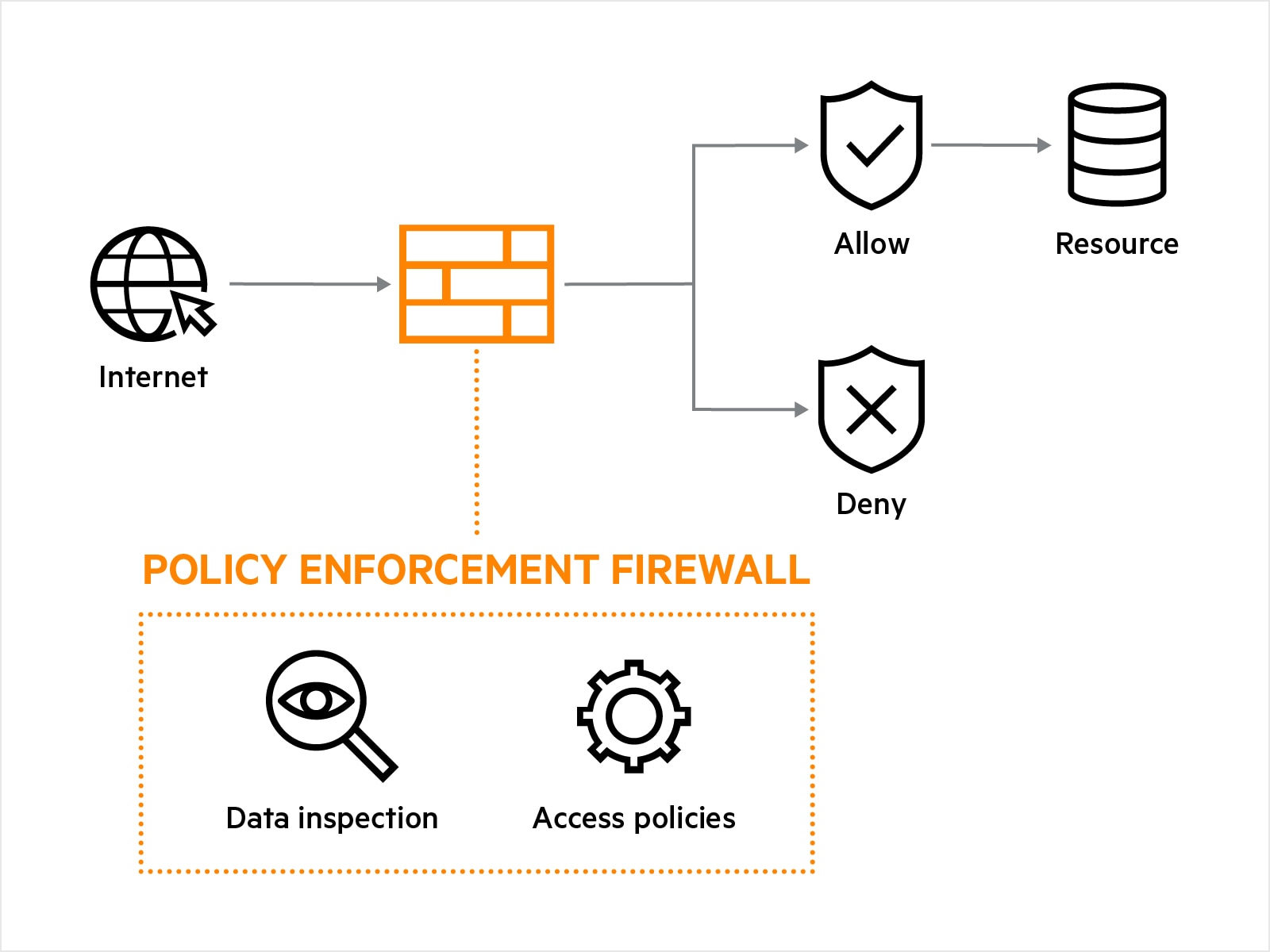

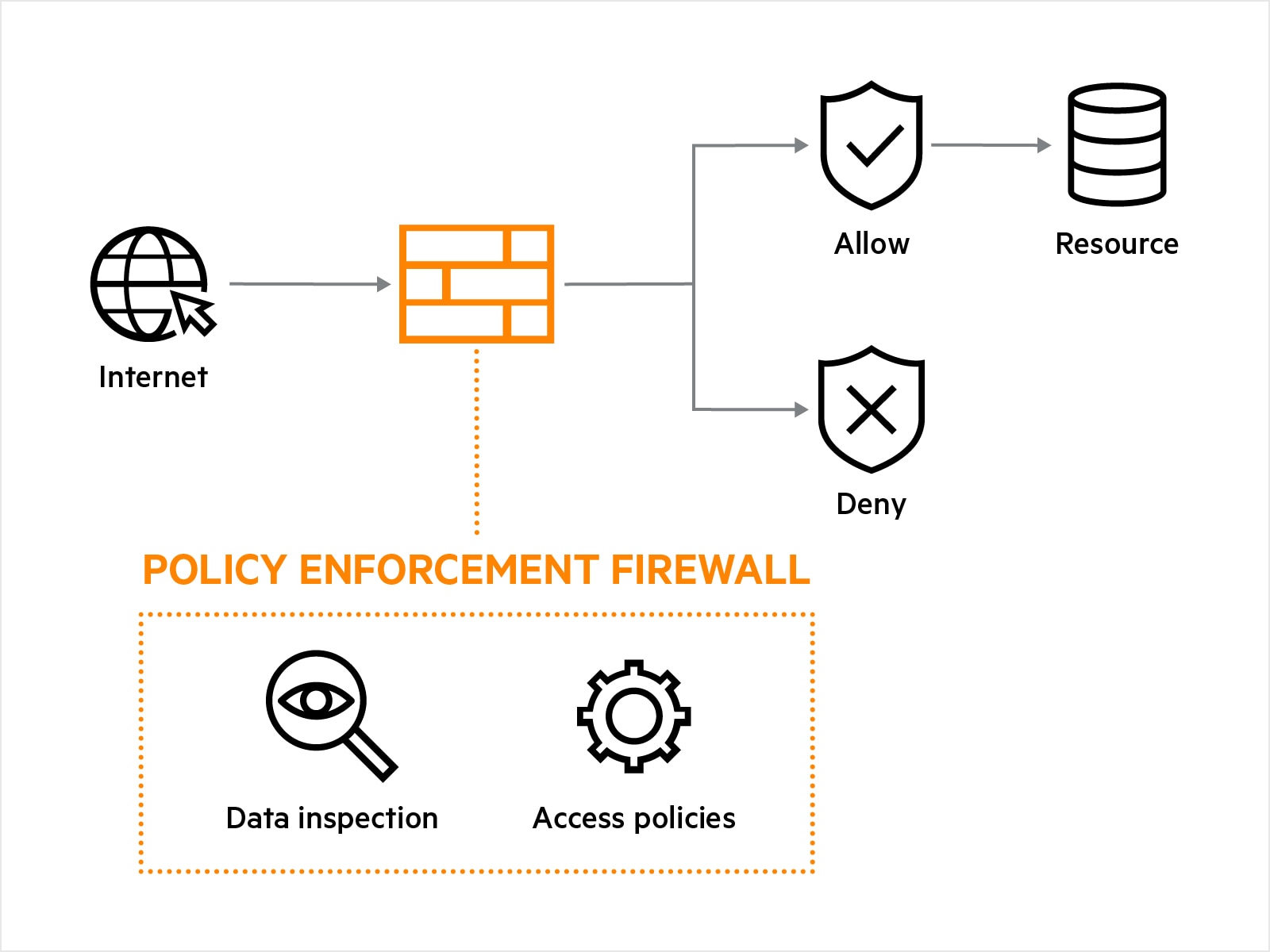

Los firewalls de red analizan el tráfico entrante y saliente de la red mediante la comprobación de las direcciones IP, los protocolos de comunicación, el tipo de contenido y otras características del tráfico. Después de analizar estas características, el firewall de red bloquea o permite el tráfico en función de la política de firewalls establecida.

A menudo se requiere una seguridad de firewall de red para satisfacer mandatos de cumplimiento, seguridad y privacidad, como la FISMA («Federal Information Security Modernization Act») de EE. UU. o el mundialmente reconocido PCI DSS («Payment Card Industry Data Security Standard»).

¿Cómo funciona un firewall de red?

Los firewalls de red aplican políticas basadas en mecanismos de control de acceso. Estos mecanismos pueden ser políticas definidas, conjuntos de reglas de permiso o denegación y otras directrices que especifican cómo se debe tratar el tráfico en función de sus características.

Los firewall de red examinan los datos dentro de las cuatro capas de comunicación TCP/IP, de mayor a menor: aplicación, transporte, IP/red y enlace de datos/hardware. Las capas TCP/IP guían el movimiento de los datos desde su origen hasta su destino. Cuanto más avanzada sea la tecnología de seguridad del firewall de red, más capas se podrán examinar (y de mayor orden). Los firewall de red avanzados, gracias a su capacidad de recopilar más información, pueden proporcionar unos controles de tráfico más precisos y detallados.

¿Qué firewall de red es mejor?

No todos los firewalls de red son iguales. Debido a la creciente adopción del trabajo híbrido, la movilidad y el IoT, los firewall de red que utilizan reglas y configuraciones de red físicas basadas en direcciones IP se están quedando obsoletos. El PEF («Policy Enforcement Firewall», o firewall de aplicación de políticas) de HPE Aruba Networking ofrece controles basados en la identidad para hacer cumplir las políticas de seguridad y priorización de la capa de aplicaciones.

El PEF es una tecnología probada que ya se está ejecutando en más de 4 millones de instalaciones de todo el mundo. Las organizaciones que utilizan la tecnología PEF pueden implementar un modelo de acceso de confianza cero que se basa en la identidad, los atributos del tráfico y otros contextos para aplicar de forma centralizada los privilegios de acceso en el momento de una conexión inicial. Debido a su tecnología y a su capacidad para aplicar de forma dinámica políticas seguras basadas en roles y reducir el riesgo de manera efectiva, Marsh ha nombrado al PEF una solución «Cyber Catalyst℠». Cyber Catalyst permite que los clientes que adoptan este tipo de tecnologías mejoren las condiciones de sus políticas de ciberseguridad con la ayuda de los aseguradores que participan en su elaboración.

¿Cuáles son las ventajas de un firewall de red?

- Aplica privilegios de acceso para reducir el riesgo. Los firewall de red que solo permiten el paso del tráfico expresamente permitido, algo que se conoce como «denegación por defecto», pueden admitir arquitecturas de seguridad de confianza cero.

- Limita el acceso a recursos confidenciales. Los firewall de red pueden evitar que usuarios no autorizados accedan a datos confidenciales, como datos de pacientes e información financiera.

- Protege la red frente a las ciberamenazas. Los firewall de red pueden bloquear y prevenir los ataques causados por malware u otras amenazas propagadas por sitios web maliciosos que hayan sido visitados por usuarios de la organización.

¿Qué tipos de firewall existen?

| Tipo de firewall | Qué hace |

|---|---|

| Firewall de filtrado de paquetes | Inspecciona el tráfico de entrada (entrante) y salida (saliente) y permite/deniega el paso del tráfico en función de información básica como el origen o el destino. Los firewall de filtrado de paquetes no realizan ningún seguimiento del estado del tráfico entrante o saliente y, por lo tanto, también se los conoce como «firewall sin estado». Debido a sus limitaciones, los firewalls de filtrado de paquetes sin estado pueden ser vulnerables a ataques y exploits tengan como objetivo la pila de TCP/IP. |

| Firewalls con estado | Estos firewall utilizan inspecciones de estado para realizar un seguimiento del tráfico y bloquear aquel que se desvíe de los patrones esperados. Los firewall con estado comprueban las conexiones comparándolas con las conexiones establecidas rastreadas en una tabla, y pueden denegar el tráfico según las normas y la no conformidad con las conexiones establecidas. Gracias a esto, los firewalls con estado pueden ofrecer protección ante ataques de denegación de servicio distribuido, también conocidos como DDoS. |

| Firewalls de aplicación | Se basan en capacidades de firewall con estado e integran una función de inspección profunda de paquetes. Los firewall de aplicación analizan los datos en la capa de aplicación, comparando los eventos observados con los patrones de actividad establecidos para identificar desviaciones y prevenir las amenazas. Los firewalls de aplicación pueden frustrar ataques llevados a cabo por comandos inesperados, como ataques de desbordamiento de búfer, malware o de denegación de servicio (DoS). |

Preguntas frecuentes sobre el firewall de red

¿Cuáles son los componentes y características clave de los firewalls de red?

Los firewalls de red modernos combinan un motor de inspección con estado, control de las aplicaciones L3-L7, IPS, inspección SSL, URL Filtering, microsegmentación de confianza cero, entornos aislados (sandboxing), inteligencia de amenazas impulsada por la IA, aceleración de hardware y optimización de políticas para mejorar la eficacia sin sacrificar rendimiento.

¿Cuáles son algunos casos de uso para los firewalls de red?

Los firewalls de red se utilizan para proteger el extremo, las sucursales, los centros de datos y las cargas de trabajo en la nube de la empresa con una política de confianza cero coherente. Protegen las aplicaciones, permiten el acceso remoto y aplican la microsegmentación este oeste en los centros de datos y entregan prevención de amenazas de alto rendimiento para entornos híbridos y multinube.

¿Cuáles son las mejores prácticas para la gestión de firewalls de red?

Las mejores prácticas para la gestión de los firewalls de red se centran en políticas claras, de menor privilegio , revisiones y depuración periódicas de las normas, y una aplicación homogénea en todos los entornos. La gestión centralizada, la supervisión continua y las auditorías periódicas ayudan a reducir el riesgo, mejorar la visibilidad y garantizar que las políticas del firewall se mantengan alineadas con los principios de confianza cero.

¿Cómo configuro un firewall para la seguridad de red?

Para configurar un firewall para la seguridad de red, comienza con una política de denegación por defecto, permite solo los puertos y aplicaciones requeridos, y segmenta el tráfico por zonas. Aplica reglas del menor privilegio, habilita el registro y la supervisión, inspecciona el tráfico cifrado cuando sea necesario, y revisa y actualiza periódicamente las políticas para alinearlas con los principios de confianza cero.

¿Cuál es la diferencia entre un firewall de red y un firewall de malla híbrida?

Un firewall de red es un único punto de aplicación de seguridad implementado en una ubicación específica (extremo, sucursal o centro de datos) para controlar el tráfico en ese entorno. Un firewall de malla híbrida es una arquitectura que conecta varios firewalls (físicos, virtuales y en la nube) bajo gestión centralizada para proporcionar políticas, visibilidad y cumplimiento homogéneos en entornos híbridos y multinube.

¿Por qué necesito un firewall para mi red?

Se requiere un firewall para controlar y proteger el tráfico entre redes de confianza y no de confianza. Aplica políticas de acceso, bloquea actividades maliciosas, reduce la superficie de ataque mediante la segmentación y ayuda a prevenir el movimiento lateral para proporcionar una protección esencial para usuarios, aplicaciones y datos en redes modernas y conectadas.