网络防火墙 什么是网络防火墙?

网络防火墙是限制及允许网络间通信流量的硬件或软件。网络防火墙可通过强制实施策略,阻止未经授权的通信流量访问安全网络,预防网络攻击。

阅读时长:4 分 01 秒 | 发布日期:2026 年 3 月 27 日

目录

网络防火墙的释义

网络防火墙专门用于限制网络间的通信流量。网络防火墙通常通常应用安全的专用网络与互联网等安全态势不一样的网络之间的位置。此外,也可将网络防火墙遍布安全的专用网络之中,降低网络攻击风险,防止未经授权访问敏感资源。

网络防火墙有什么作用?

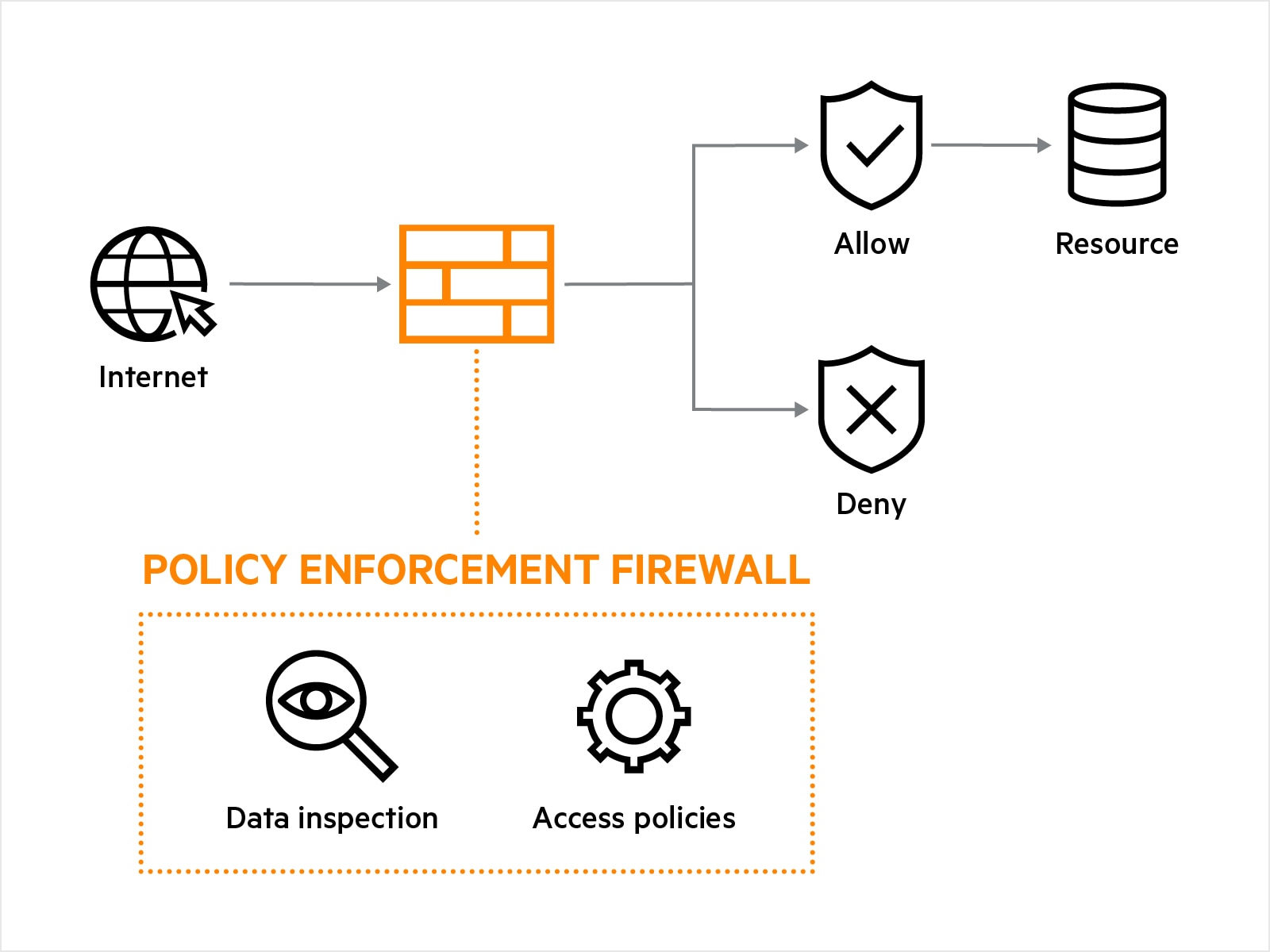

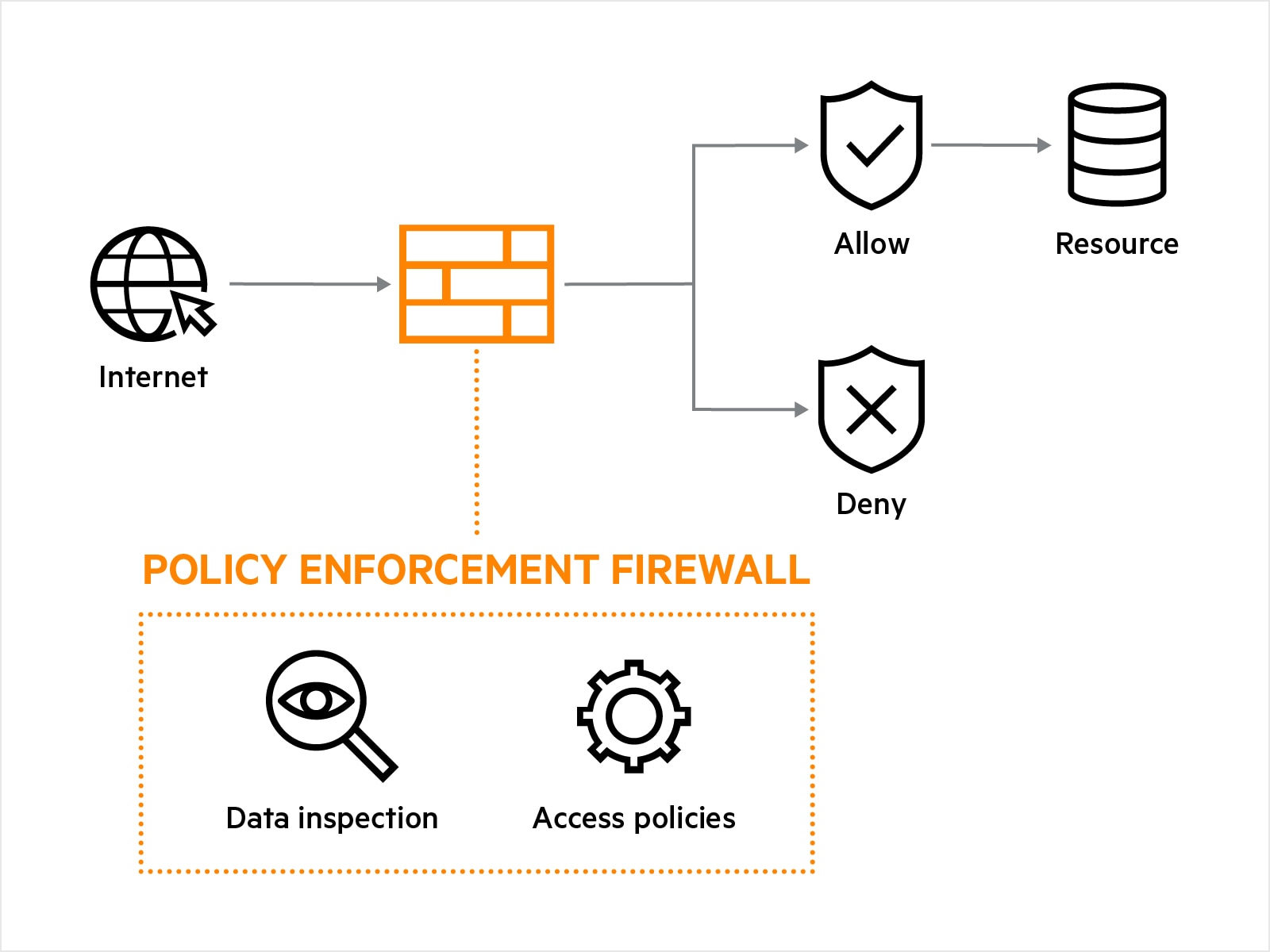

网络防火墙会分析入站和出站网络通信流量,检查 IP 地址、通信协议、内容类型和其他通信流量特征。网络防火墙在对通信流量特征进行分析之后,会基于既定防火墙策略阻止或允许通信流量。

通常需要网络防火墙安全来实现安全性、隐私和合规性要求,例如,美国《联邦信息安全现代化法案》(FISMA),以及全球认可的支付卡行业数据安全标准 (PCI DSS)。

网络防火墙的工作原理

网络防火墙会按照访问控制机制强制执行策略。机制可以是明确的策略、允许/拒绝规则集,以及指定应当如何基于通信流量特征对其进行处理的其他准则。

网络防火墙会检查四个传输控制协议/互联网协议 (TCP/IP) 通信层中的通信流量:(从最高到最低)应用、传输、IP/网络和硬件/数据链路。TCP/IP 层会引导数据从来源处向目的地移动。网络防火墙安全技术越先进,能够检查到的通信层就越高阶。若能够收集更多信息,便允许高级网络防火墙提供更精细的通信流量控制以及更详细的核算。

哪一款网络防火墙最好?

网络防火墙并非千篇一律。随着混合办公、移动性及 IoT 应用的兴起,基于 IP 地址使用规则和物理网络配置网络防火墙已难以满足当前需求。HPE Aruba Networking 策略实施防火墙 (PEF) 提供基于身份的控制来强制实施应用层安全和优先级划分。

PEF 是稳定运行在全球超过 400 万台设备上的一项成熟技术。采用 PEF 技术的组织可以实施零信任接入模型,通过识别身份、通信流量属性和其他安全上下文来集中控制初始连接时终端的访问权限。PEF 能够帮助组织动态实施基于角色的安全策略,此外,其还能够有效降低风险,因此 Marsh 将其指定为“Cyber Catalyst℠”解决方案。Cyber Catalyst 将采用指定技术的客户纳入考量,以便获享参与保险公司所提网络保险政策的强化型条款和条件。

网络防火墙有哪些优势?

- 执行访问权限以降低风险。只有允许明确许可流量通过且采用默认拒绝策略的网络防火墙,才能够支撑零信任安全架构。

- 限制访问敏感资源。网络防火墙能够防止未经授权的用户访问敏感和机密数据,例如,患者数据和财务信息。

- 保护网络免于网络威胁侵害。组织内部用户访问恶意网站所传播的恶意软件或威胁所引发的攻击,可通过网络防火墙进行拦截与防范。

防火墙有哪些类型?

| 防火墙类型 | 它提供哪些服务 |

|---|---|

| 数据包过滤防火墙 | 检查流入(传入)和流出(传出)通信流量,并基于来源和目的地等基本信息来允许/拒绝通信流量通过。数据包过滤防火墙不会追踪流入或流出通信流量的状态,因此也被称为无状态防火墙。无状态数据包过滤防火墙存在一定限制,易受到针对 TCP/IP 堆栈的攻击和漏洞的侵扰。 |

| 状态防火墙 | 利用有状态检查来跟踪通信流量,阻止偏离预期模式的通信流量。状态防火墙会对照表格中跟踪的既定连接来检查连接,并在与既定连接不一致时按照规则拒绝通信流量。这样可让状态防火墙防御分布式拒绝服务 (DDoS) 之类的攻击。 |

| 应用防火墙 | 基于有状态功能并结合使用深度包检测功能。应用防火墙会分析应用层的数据,将观测到的活动与既定活动模式进行比较,从而识别偏差并防止威胁。应用防火墙会削弱由意料之外的命令发动的进攻,例如,缓冲溢出攻击、DoS 攻击和恶意软件。 |

网络防火墙常见问题

网络防火墙的关键组成部分和特性是什么?

现代网络防火墙融合了状态检测引擎、三至七层应用控制、IPS、SSL 检测、URL 过滤、零信任微分段、沙箱技术、AI 驱动的威胁情报、硬件加速以及策略优化等技术,在不牺牲性能的前提下提升防护效能。

网络防火墙有哪些用例?

网络防火墙用于通过一致的零信任策略来保护企业边缘、分支机构、数据中心和云工作负载。这些防火墙保护应用程序、实现远程访问、在数据中心内强制实施东西向网络微分段,并为混合和多云环境提供高性能的威胁防护。

网络防火墙管理的最佳实践是什么?

网络防火墙管理的最佳实践侧重于明确的最低权限策略、定期的规则审查与清理,以及不同环境中的一致执行。集中管理、持续监控和定期审计有助于降低风险、提高可见性,并确保防火墙策略与零信任原则保持一致。

如何配置防火墙以保障网络安全?

为了保障网络安全,配置防火墙时,首先应采用“默认拒绝”策略,仅对必要的端口和应用给出许可,并根据区域划分流量。应用最低权限规则、启用日志记录和监控、按需检查加密流量,并定期审查和更新策略以符合零信任原则。

网络防火墙和混合网状防火墙有什么区别?

网络防火墙是一种部署在特定位置(边缘、分支机构或数据中心)的单个安全执行点,用于控制该环境流量。混合网状防火墙是一种架构,该架构可连接多种防火墙(物理、虚拟和云)进行集中管理,以在混合和多云环境中实现一致的策略、可见性和执行。

为什么我的网络需要防火墙?

需要防火墙来控制并保护可信网络和非可信网络之间的流量。同时,强制执行访问策略、阻止恶意活动,通过网络分段减少攻击面并有助于防止横向移动,为现代互联网络中的用户、应用和数据提供必要保护。