Netzwerk-Firewall Was ist eine Netzwerk-Firewall?

Eine Netzwerk-Firewall besteht aus Hardware oder Software zur Beschränkung und Regulierung des Datenverkehrs zwischen Netzwerken. Netzwerk-Firewalls verhindern Cyberangriffen durch Umsetzen von Vorgaben, die nicht autorisierten Datenverkehr von einen sicheren Netzwerk fernhalten.

Lesezeit: 4 Minuten 01 Sekunden | Veröffentlicht: 27. März 2026

Inhaltsverzeichnis

Netzwerk-Firewalls erklärt

Die Aufgabe von Netzwerk-Firewalls ist es, den Datenverkehrsfluss zwischen Netzwerken zu begrenzen. Sie werden häufig zwischen einem sicheren privaten Netzwerk und einem Netzwerk mit einem anderen Sicherheitsniveau eingesetzt, wie beispielsweise dem Internet. Netzwerk-Firewalls können auch innerhalb eines sicheren privaten Netzwerks platziert werden, um das Risiko von Cyberangriffen zu reduzieren und nicht autorisierten Zugriff auf sensible Ressourcen zu verhindern.

Was macht eine Netzwerk-Firewall?

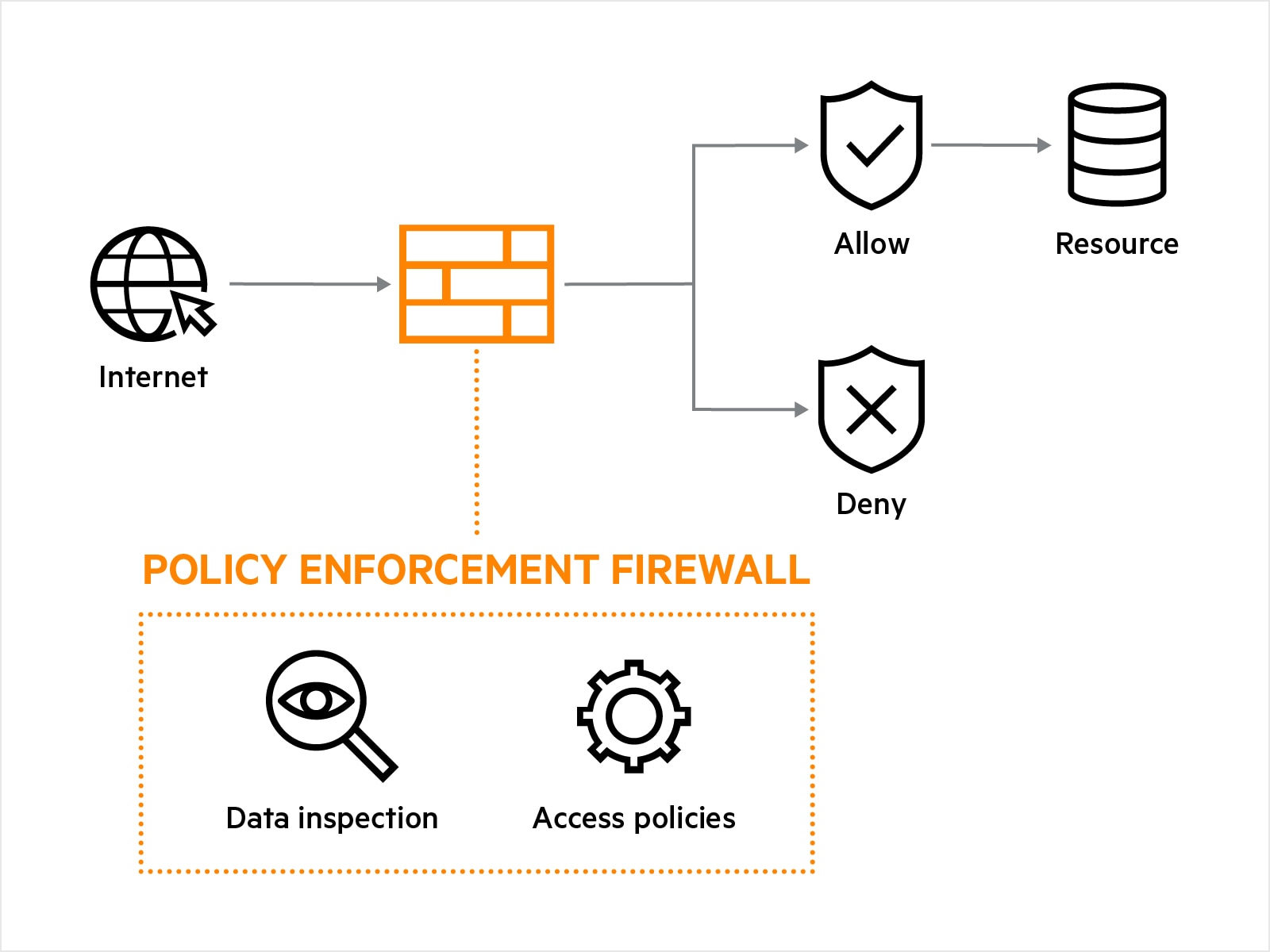

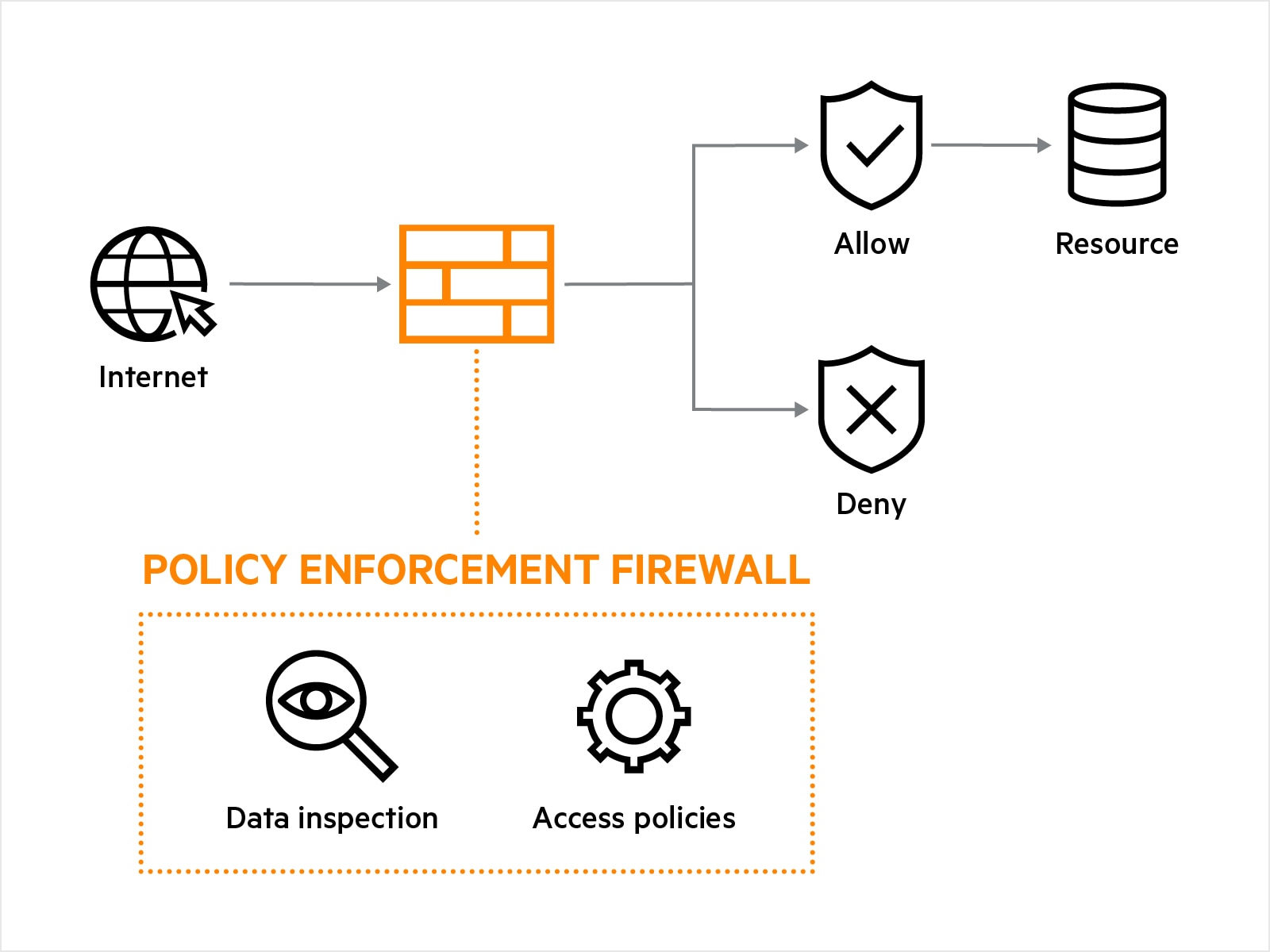

Netzwerk-Firewalls analysieren eingehenden und ausgehenden Netzwerk-Datenverkehr, überprüfen IP-Adressen, Kommunikationsprotokolle, Content-Typen und andere Eigenschaften des Datenverkehrs. Nach der Analyse der Eigenschaften des Datenverkehrs blockiert oder gestattet die Netzwerk-Firewall den Datenverkehr basierend auf der entsprechenden Firewall-Vorgabe.

Die Netzwerk-Firewall-Sicherheit ist häufig erforderlich, um Sicherheit-, Datenschutz- und Compliance-Anforderungen zu erfüllen, wie beispielsweise die des Federal Information Security Modernization Acts (FISMA) in den USA und des weltweit anerkannten Payment Card Industry Data Security Standard (PCI DSS).

Wie funktioniert eine Netzwerk-Firewall?

Netzwerk-Firewalls setzen Richtlinien basierend auf Mechanismen zur Zugriffssteuerung um. Bei diesen Mechanismen kann es sich um feste Vorgaben, Berechtigungs-/Verweigerungsregeln und andere Richtlinien handeln, die darlegen, wie der Datenverkehr basierend auf seinen Eigenschaften behandelt werden soll.

Netzwerk-Firewalls untersuchen Daten innerhalb der vier Kommunikationsebenen des Transmission Control Protocol/Internet Protocol (TCP/IP) (von der höchsten bis zur niedrigsten): Anwendung, Transport, IP-Netzwerk und Hardware/Datenverknüpfung. TCP/IP-Ebenen regeln die Datenbewegung vom Ursprung zum Ziel. Je fortschrittlicher die Sicherheitstechnologie der Netzwerk-Firewall ist, desto mehr und höherrangige Ebenen können untersucht werden. Dank der Fähigkeit moderner Netzwerk-Firewalls, mehr Informationen zu sammeln, sind genauere Kontrollen des Datenverkehrs und genauere Berechtigungsnachweise möglich.

Welche Netzwerk-Firewall ist die beste?

Nicht alle Netzwerk-Firewalls sind gleich aufgebaut. Durch die Zunahme hybrider und mobiler Arbeit sowie die verstärkte Nutzung des IoT sind Netzwerk-Firewalls, die auf IP-Adressen basierende Regeln und physische Netzwerk-Konfigurationen nutzen, nicht mehr angemessen. Die HPE Aruba Networking Policy Enforcement Firewall (PEF) ermöglicht identitätsbasierte Kontrollen zur Durchsetzung und Priorisierung von Sicherheitsregeln auf Anwendungsebene.

Die PEF ist eine bewährte Technologie mit weltweit mehr als 4 Millionen Installationen. Unternehmen, die die PEF-Technologie einsetzen, können ein Zero Trust-Zugriffsmodell implementieren, das die Identität, Attribute des Datenverkehrs sowie weiteren Kontext nutzt, um Zugriffsrechte bei einer ersten Verbindung zentral durchzusetzen. Aufgrund ihrer Technologie und ihrer Fähigkeit zur dynamischen Durchsetzung von Vorgaben auf Basis von Sicherheitsaufgaben wurde die PEF von Marsh als „Cyber Catalyst℠“-Lösung nominiert, da sie zu einer effektiven Risikominderung beiträgt.. Cyber Catalyst von Marsh ermöglicht Kunden, die bestimmte Technologien einsetzen, bessere Bedingungen bei Cyberversicherungen teilnehmender Versicherer zu erzielen.

Welche Vorteile bietet der Netzwerk-Firewall?

- Durchsetzung von Zugriffsrechten zur Risikominderung. Netzwerk-Firewalls, die nur Datenverkehr zulassen, der ausdrücklich zugelassen wurde – „Deny by Default“ – können Zero-Trust-Sicherheitsarchitekturen unterstützen.

- Beschränkung des Zugriffs auf sensible Ressourcen. Netzwerk-Firewalls können verhindern, dass unbefugte Benutzer auf sensible und vertrauliche Daten wie Patientendaten und Finanzinformationen zugreifen.

- Schutz des Netzwerks vor Cyber-Bedrohungen. Durch Malware verursachte Angriffe oder Bedrohungen durch böswillige Websites, die von Benutzern innerhalb des Unternehmens besucht werden, können durch Netzwerk-Firewalls blockiert und verhindert werden.

Welche Arten von Firewalls gibt es?

| Firewall-Typ | Ziel des Service |

|---|---|

| Paketfilternde Firewall | Untersucht eingehenden und ausgehenden Datenverkehr und gestattet/verweigert dessen Durchfluss basierend auf grundlegenden Informationen wie Quelle und Ziel. Eine paketfilternde Firewall überwacht nicht den Status des eingehenden oder ausgehenden Datenverkehrs und wird demzufolge auch als statusunabhängige Firewall (Stateless Firewall) bezeichnet. Aufgrund ihrer Einschränkungen sind paketfilternde Stateless Firewalls möglicherweise anfällig für Angriffe und das Ausnutzen von Schwachstellen mit dem Ziel, den TCP/IP-Stack zu kompromittieren. |

| Stateful Firewall | Nutzt eine statusabhängige Untersuchung zur Datenverkehrs-Überwachung und Blockierung von Datenverkehr, der von den erwarteten Mustern abweicht. Stateful Firewalls überprüfen Verbindungen anhand einer Tabelle mit etablierten Verbindungen und können Datenverkehr basierend auf Regeln und bei abweichen von etablierten Verbindungen verweigern. Dies ermöglicht Stateful Firewalls den Schutz vor Cyberangriffen wie Distributed Denial of Service (DDoS). |

| Anwendungs-Firewall | Basiert auf statusabhängigen Funktionen mit Deep Packet Inspection. Anwendungs-Firewalls analysieren Daten auf der Anwendungsebene und vergleichen beobachtete Ereignisse mit etablierten Aktivitätsmustern, um Abweichungen zu erkennen sowie Bedrohungen abzuwehren. Anwendungs-Firewalls können Angriffe vereiteln, die mithilfe unerwarteter Befehle durchgeführt werden, wie beispielsweise Buffer Overflow-Angriffe, DoS-Attacken und Malware. |

Häufig gestellte Fragen zu Netzwerk-Firewalls

Was sind die wichtigsten Komponenten und Merkmale von Netzwerk-Firewalls?

Moderne Netzwerk-Firewalls kombinieren eine zustandsbehaftete Inspektions-Engine, L3-L7-Anwendungssteuerung, IPS, SSL-Inspektion, URL-Filtering und Zero Trust-Mikrosegmentierung, Sandboxing, KI-gestützte Bedrohungsanalyse, Hardware-Beschleunigung und Richtlinienoptimierung, um die Effizienz ohne Leistungseinbußen zu steigern.

Welche Anwendungsfälle gibt es für Netzwerk-Firewalls?

Netzwerk-Firewalls werden eingesetzt, um den Unternehmens-Edge, Filialen, Rechenzentren und Cloud-Workloads mit einer einheitlichen Zero Trust-Richtlinie zu sichern. Sie schützen Anwendungen, ermöglichen Remote-Zugriff, setzen Ost-West-Mikrosegmentierung in Rechenzentren durch und liefern leistungsstarke Bedrohungsprävention für hybride und Multi-Cloud-Umgebungen.

Was sind die Best Practices für die Verwaltung von Netzwerk-Firewalls?

Bewährte Verfahren für die Verwaltung von Netzwerk-Firewalls konzentrieren sich auf klare Richtlinien nach dem Prinzip der geringsten Berechtigungen, regelmäßige Überprüfungen und Bereinigungen der Regeln sowie eine einheitliche Durchsetzung in allen Umgebungen. Zentralisiertes Management, kontinuierliche Überwachung und regelmäßige Audits tragen dazu bei, Risiken zu reduzieren, die Transparenz zu verbessern und die Einhaltung der Firewall-Richtlinien in Übereinstimmung mit den Zero Trust-Prinzipien sicherzustellen.

Wie konfiguriere ich eine Firewall für die Netzwerksicherheit?

Zur Konfiguration einer Firewall für die Netzwerksicherheit empfiehlt sich eine standardmäßig ablehnende Richtlinie, die nur erforderliche Ports und Anwendungen zulässt und den Datenverkehr in Zonen segmentiert. Wenden Sie das Prinzip der geringsten Berechtigungen an, aktivieren Sie Protokollierung und Überwachung, untersuchen Sie verschlüsselten Datenverkehr bei Bedarf, überprüfen Sie Richtlinien regelmäßig und aktualisieren Sie sie, um sie an die Zero Trust-Prinzipien anzupassen.

Worin besteht der Unterschied zwischen einer Netzwerk-Firewall und einer hybriden Mesh-Firewall?

Eine Netzwerk-Firewall ist ein einzelner Sicherheitsdurchsetzungspunkt, der an einem bestimmten Standort (Edge, Zweigstelle oder Rechenzentrum) eingesetzt wird), um den Datenverkehr für diese Umgebung zu steuern. Eine hybride Mesh-Firewall ist eine Architektur, die mehrere Firewalls – physische, virtuelle und Cloud-Firewalls – unter zentralisierter Verwaltung verbindet, um konsistente Richtlinien, Transparenz und Durchsetzung in hybriden und Multi-Cloud-Umgebungen zu gewährleisten.

Warum benötige ich eine Firewall für mein Netzwerk?

Eine Firewall wird benötigt, um den Datenverkehr zwischen vertrauenswürdigen und nicht vertrauenswürdigen Netzwerken zu steuern und zu sichern. Sie setzt Zugriffsrichtlinien durch, blockiert schädliche Aktivitäten, verringert die Angriffsfläche durch Segmentierung und hilft, laterale Bewegungen zu verhindern, und bietet so einen wichtigen Schutz für Benutzer, Anwendungen und Daten in modernen, vernetzten Netzwerken.