Firewall de próxima generación ¿Qué es un firewall de próxima generación (NGFW)?

Un NGFW o firewall de próxima generación es un sistema que se encarga de permitir o bloquear el tráfico entre redes. Los NGFW agregan funciones avanzadas a las capacidades de filtrado de paquetes de los firewalls de red tradicionales, como la inspección de paquetes a nivel de aplicación o la prevención de intrusiones.

Índice

Tiempo de lectura: 4 minutos y 47 segundos | Fecha de publicación: 27 de marzo de 2026

Los NGFW explicados

A los firewall de próxima generación también se les puede llamar «cortafuegos de última generación», «cortafuegos de próxima generación» o «firewall de última generación». Los firewall de red actúan analizando el tráfico entre redes y permitiendo o denegando el paso de este tráfico en función de las políticas del firewall definidas en relación con las características del tráfico. Los NGFW pueden ingerir información de otros sistemas, así como inspeccionar más características de tráfico para aplicar las políticas del firewall en capas de comunicación TCP/IP («Transmission Control Protocol»/«Internet Protocol») a un orden superior que un firewall tradicional. La información adicional y el nivel más profundo de inspección que utilizan los NGFW es lo que les permite identificar y prevenir ataques.

¿Cuáles son las características del firewall de próxima generación?

Los NGFW presentan unas funciones más sofisticadas que un firewall de red tradicional o heredado. Estas son algunas de las funciones comunes de los NGFW:

- Inspección profunda de paquetes: los firewalls de red examinan los datos dentro de las cuatro capas de comunicación TCP/IP (de mayor a menor): aplicación, transporte, IP/red y enlace de hardware/datos. Los NGFW pueden inspeccionar el tráfico en capas de comunicación TCIP/IP de orden superior, incluida la capa de aplicación. Esto proporciona a los NGFW conocimiento de las aplicaciones, por ejemplo, del contexto sobre el origen y el destino del tráfico de la aplicación o referencias del comportamiento esperado de los usuarios y aplicaciones con las que comparar los patrones de tránsito.

- Detección y prevención de intrusiones: la inspección del tráfico en capas TCIP/IP de orden superior mejora la capacidad de los firewalls de próxima generación de detectar y prevenir ciberataques. Los NGFW pueden supervisar actividades potencialmente maliciosas basándose en anomalías o firmas de comportamiento específicas y luego bloquear el tráfico sospechoso de la red. Estas capacidades se denominan servicios de detección de intrusiones (IDS) y servicios de prevención de intrusos (IPS).

- Protección de denegación de servicios distribuida: los ataques de denegación de servicio (DoS) son intentos maliciosos de cerrar un servicio inundándolo intencionalmente con solicitudes fraudulentas, a fin de que no pueda responder a las solicitudes legítimas de los usuarios. Los ataques de denegación de servicio distribuido (DDoS) utilizan múltiples ordenadores para generar una avalancha de solicitudes fraudulentas. Los NGFW son más capaces de detectar y prevenir este tipo de ataques que los firewalls tradicionales, ya que los NGFW son firewalls con estado. El estado permite que el firewall compruebe más características de las solicitudes de conexión en comparación con las de las conexiones establecidas, lo que ayuda en la detección de solicitudes fraudulentas, incluso cuando tienen orígenes distintos o provienen de diferentes ordenadores.

¿Cuáles son los beneficios de los NGFW?

Los NGFW ofrecen varios beneficios, entre ellos:

- Protección mejorada contra las amenazas cibernéticas: los firewalls de próxima generación pueden inspeccionar y analizar el tráfico de manera más exhaustiva que los firewalls tradicionales, lo que les ayuda a detectar y prevenir una mayor variedad de ciberataques que estos. Por ejemplo, los NGFW pueden detectar el tráfico que se dirige de forma malintencionada hacia la red y evitar la intrusión poniéndolo en cuarentena o bloqueándolo.

- Compatibilidad con los mandatos de cumplimiento normativo: los firewalls de próxima generación evitan que los usuarios no autorizados accedan a los recursos confidenciales de una red, lo que supone un requisito importante para las normas de privacidad y protección de datos, como la Ley de portabilidad y responsabilidad de seguros médicos de EE. UU. y el Reglamento General de Protección de Datos de la UE.

- Arquitectura de red optimizada: los firewalls de próxima generación ofrecen una protección avanzada frente amenazas, así como capacidades de firewall básicas. La combinación de las capacidades de múltiples dispositivos dentro de una sola plataforma ayuda a reducir la complejidad de la infraestructura de red.

¿Cuál es la diferencia entre los firewalls de próxima generación y una gestión de las amenazas unificada?

La gestión de amenazas unificada (UTM) incluye servicios de seguridad como la detección y migración de malware (antivirus, phishing, troyanos, spyware, etc.) y el filtrado de contenido web (que restringe el acceso del usuario a tipos de contenido o sitios web específicos). Los NGFW combinan servicios de UTM con capacidades de firewall para ofrecer una protección integral a través de una única plataforma.

¿Cómo funciona un NGFW?

Los NGFW ofrecen unas capacidades mejoradas de inspección de datos y aplicación de políticas, así como servicios de seguridad adicionales, como IDS/IPS, antivirus y filtrado de contenido.

¿Cuál es el mejor NGFW?

Los firewalls de próxima generación protegen a la organización de infracciones y amenazas cibernéticas, por lo que es importante confirmar que el firewall de nueva generación puede cumplir las funciones anunciadas. Los mejores NGFW están rigurosamente probados y certificados por evaluadores de garantía de productos tecnológicos independientes y de confianza, como ICSA Labs. Comprueba que el laboratorio de pruebas aplica criterios de prueba objetivos para evaluar el rendimiento del producto.

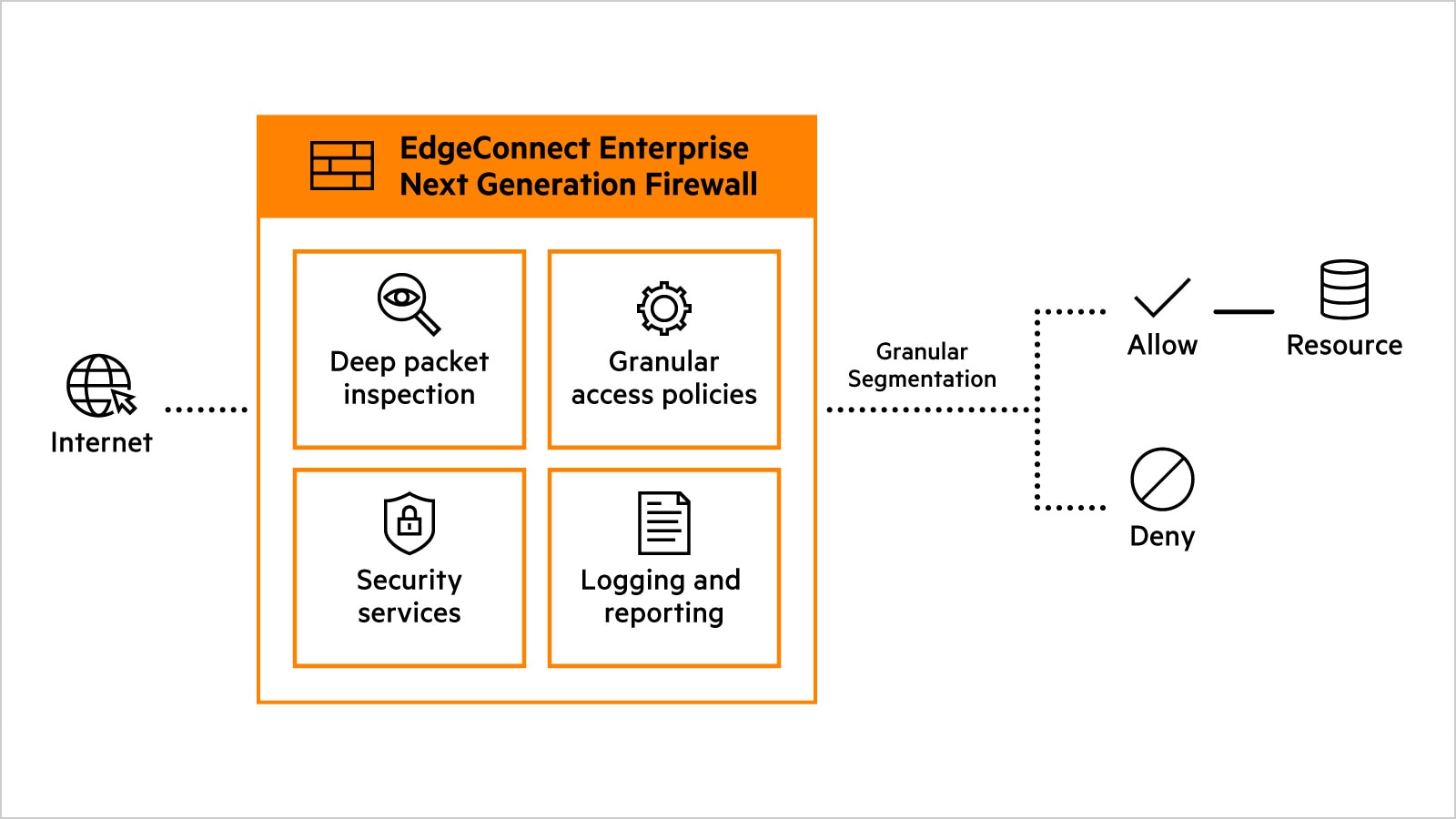

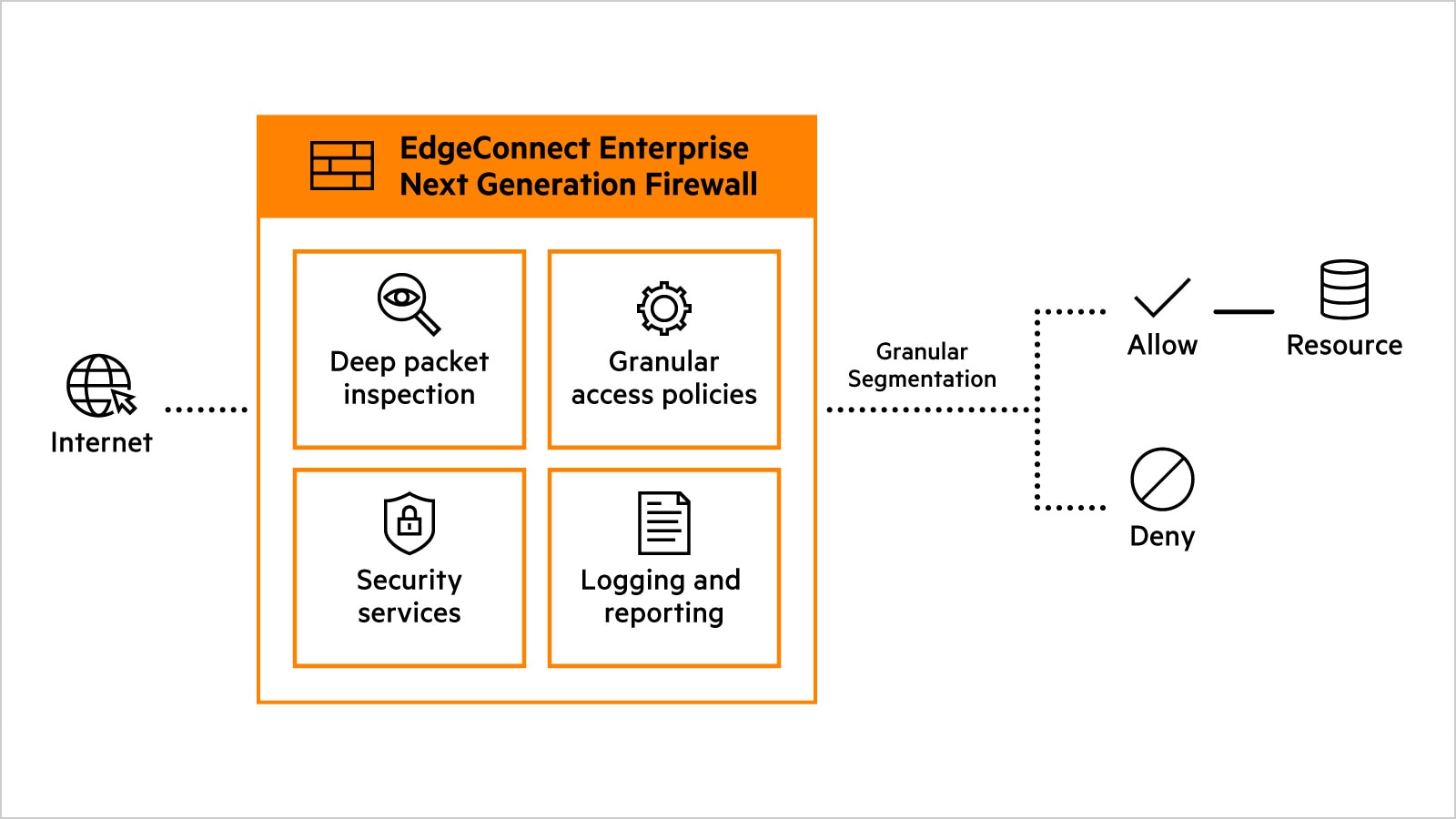

Cuando estés estudiando posibles soluciones, ten en cuenta que es posible que el mejor NGFW forme parte de una solución más amplia. Por ejemplo, la plataforma HPE Aruba Networking EdgeConnect SD-WAN combina capacidades avanzadas de SD-WAN con segmentación del tráfico basada en identidad y roles, reforzada con un firewall integrado de próxima generación (que incluye IDS/IPS y otras funciones de seguridad). HPE Aruba Networking también fue el primer proveedor de SD-WAN en obtener la certificación de SD-WAN segura de ICSA Labs, con lo que se valida la eficacia de su firewall de próxima generación y de sus prestaciones avanzadas de seguridad integrada.

Los NGFW frente a los firewalls tradicionales

Nube híbrida frente a multinube.

| Capacidad | Firewall tradicional | NGFW | Ventajas de los NGFW |

|---|---|---|---|

| Inspección | Sin estado | Con estado | Bloquea el tráfico que se desvía de la norma esperada en comparación con las conexiones establecidas |

| Visibilidad | Rudimentaria, solo capas TCP/IP inferiores | Profunda, incluye todas las capas TCP/IP | Permite un análisis más granular y fiable del tráfico |

| Servicios | Básicos | Integrales | Incluye servicios de UTM como antivirus, filtrado de contenido, IDS/IPS o registro, además del filtrado de paquetes |

| Protección | Limitada | Mejorada | Identifica, previene e informa de una variedad más amplia de ataques |

Preguntas frecuentes sobre firewalls de próxima generación

¿Cuáles son las capacidades de los firewalls de próxima generación?

Los firewalls de próxima generación proporcionan políticas de seguridad basadas en la identidad y sensibles al contexto para proteger las redes híbridas modernas de las amenazas avanzadas. Estos firewalls amplían las capacidades de los tradicionales con funciones como el reconocimiento de aplicaciones, la inspección profunda de paquetes, IPS, la inspección SSL/TLS y la inteligencia sobre amenazas.

¿Cómo funcionan los firewalls de próxima generación?

Los firewalls de próxima generación funcionan examinando el tráfico en profundidad, y no solo por puerto o protocolo, como hacen los tradicionales. Estos firewalls de próxima generación reconocen aplicaciones y usuarios, inspeccionan el contenido de los paquetes, aplican políticas basadas en el contexto y detienen los ataques mediante la prevención de intrusiones integrada y la inteligencia sobre amenazas en tiempo real.

¿Cuáles son algunos casos de uso para los firewalls de próxima generación?

Los casos de uso más comunes para firewalls de próxima generación incluyen asegurar el perímetro de la red deteniendo las amenazas en los puntos de entrada, protegiendo las ubicaciones de extremo y los usuarios remotos con controles sensibles a las aplicaciones y salvaguardando los centros de datos mediante segmentación interna e inspección del tráfico este-oeste.

¿Qué es el filtrado de paquetes y cómo lo utilizan los firewalls de próxima generación?

El filtrado de paquetes es un método de seguridad básico, utilizado por los firewalls tradicionales, que permite o bloquea el tráfico de red comprobando los encabezados de los paquetes, como la dirección IP, el puerto y el protocolo. Los firewalls de próxima generación utilizan el filtrado de paquetes como primer paso y lo mejoran con la inspección de estado y la inspección profunda de paquetes para analizar su contenido, identificar aplicaciones y detectar amenazas.

¿Cuál es la diferencia entre un firewall de próxima generación y un firewall de malla híbrida?

Un firewall de próxima generación (NGFW) es un punto de aplicación de seguridad independiente que se implementa en una ubicación específica, como el perímetro de la red, el centro de datos o una sucursal, para proteger ese entorno individual. En contraposición, un firewall de malla híbrida es una plataforma arquitectónica que unifica varios firewalls de próxima generación de sitios locales, entornos de nube y usuarios remotos en una única estructura de seguridad gestionada centralmente, lo que permite una implementación, visibilidad y control homogéneos en entornos híbridos y multinube.

¿Cómo elijo un proveedor de firewalls de próxima generación?

A la hora de elegir un proveedor de firewalls de próxima generación, prioriza las plataformas que ofrezcan una sólida eficacia de seguridad con un alto rendimiento de enrutamiento, de modo que la protección no introduzca latencia. Busca una gestión sencilla y centralizada, alta disponibilidad integrada a escala y capacidades avanzadas, como la inspección profunda, IPS y visibilidad del tráfico cifrado, con una implementación flexible en entornos de sucursales, centros de datos y la nube.