Pare-feu réseau Qu’est-ce qu’un pare-feu réseau ?

Un pare-feu réseau est un dispositif matériel ou logiciel servant à restreindre ou à autoriser les flux de trafic interréseaux. Les pare-feux réseau contribuent à prévenir les cyberattaques en appliquant des règles qui empêchent tout trafic non autorisé à accéder à un réseau sécurisé.

Temps de lecture : 4 minutes 1 seconde | Publication : 27 mars 2026

Table des matières

Comprendre le pare-feu réseau

Les pare-feux réseau sont conçus pour limiter le flux de trafic entre les réseaux. Ils sont souvent utilisés entre un réseau privé sécurisé et un réseau comme l’Internet, qui applique une politique de sécurité différente. Les pare-feux réseau peuvent également être installés sur un réseau privé sécurisé afin de réduire le risque de cyberattaque et d’empêcher tout accès non autorisé à des ressources sensibles.

Quel est le rôle d’un pare-feu réseau ?

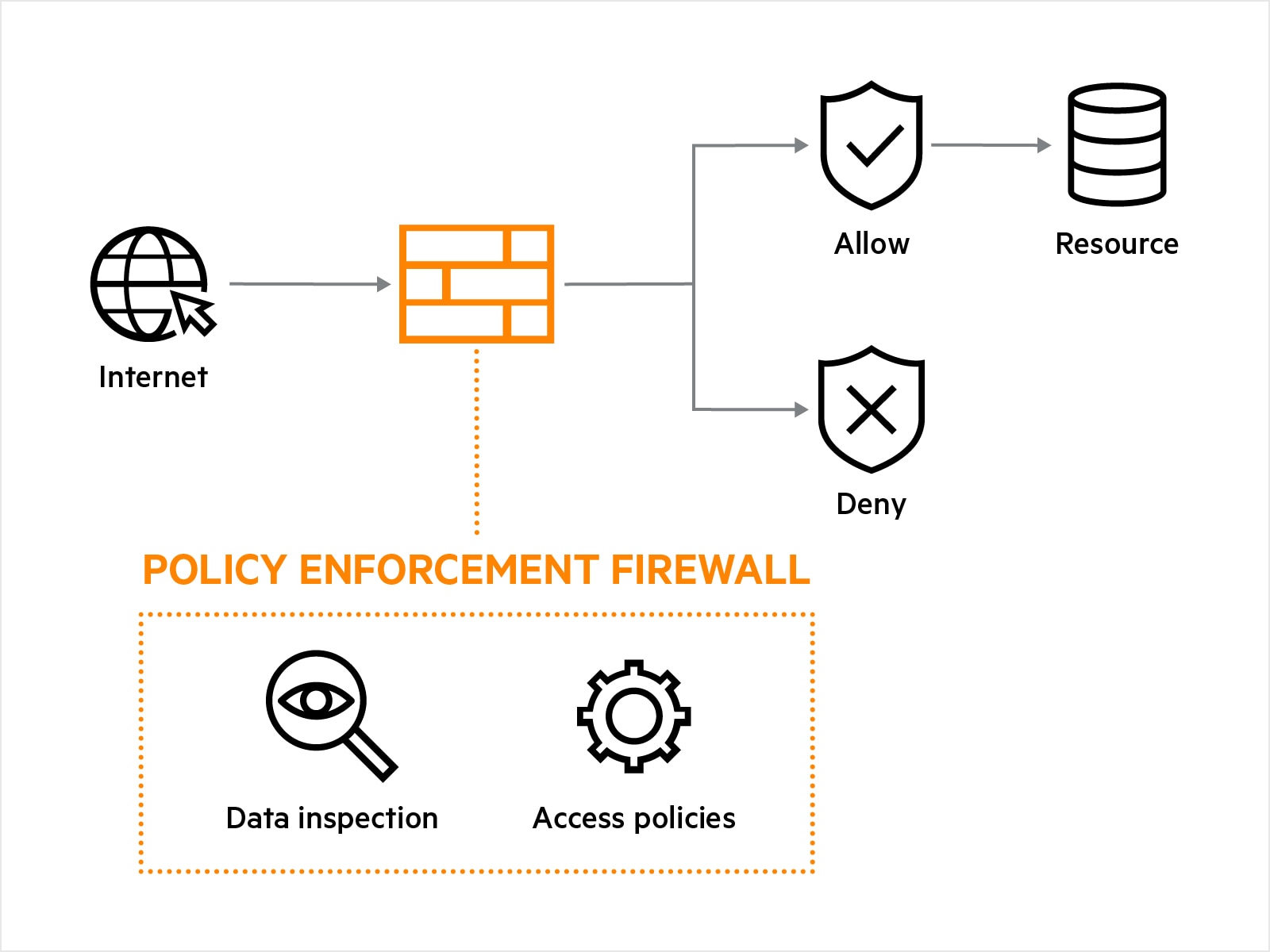

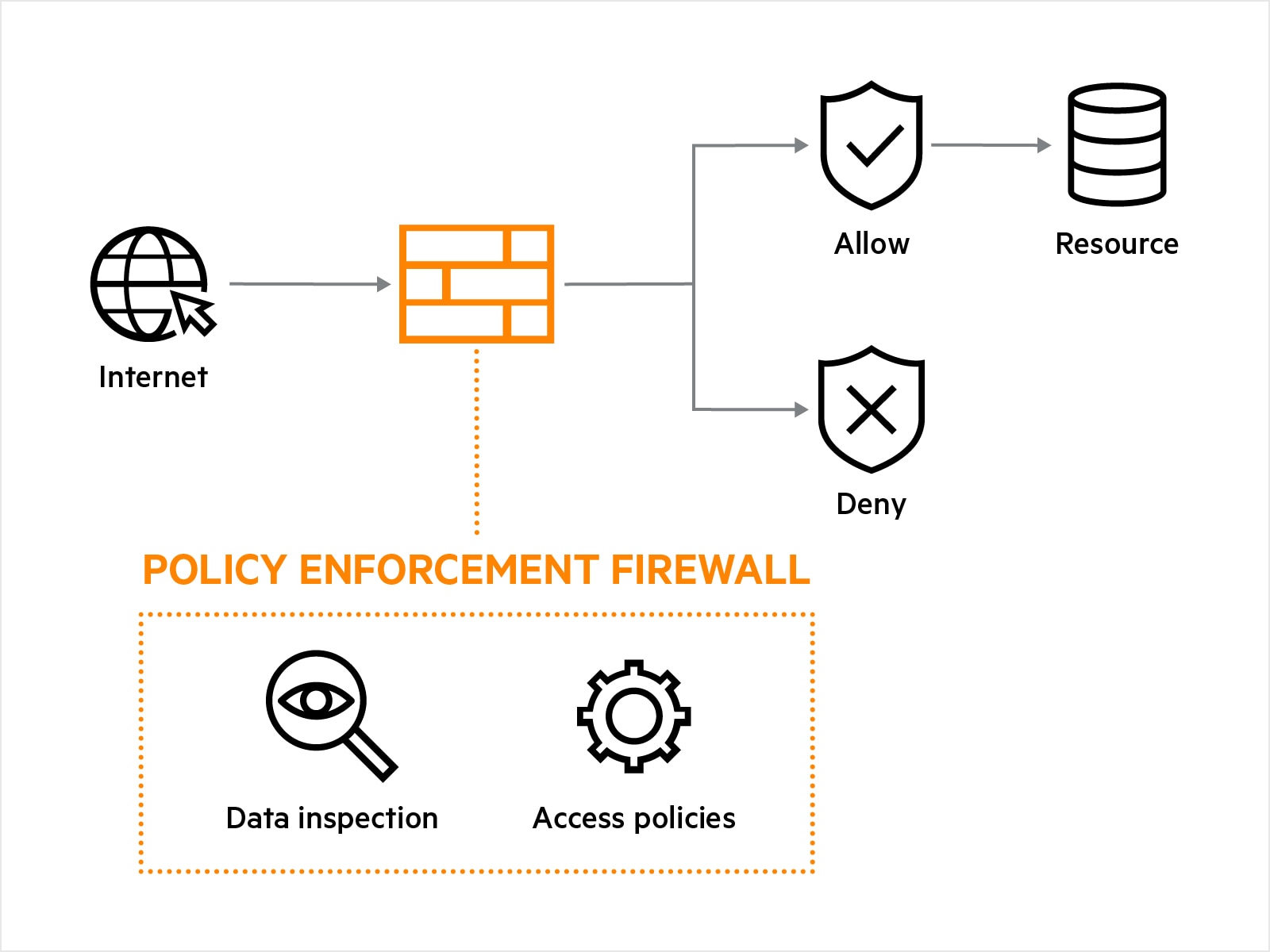

Les pare-feux réseau analysent le trafic réseau entrant/sortant et contrôlent les adresses IP, les protocoles de communication, le type de contenu et d’autres caractéristiques du trafic. Une fois celles-ci analysées, le pare-feu réseau bloque ou autorise le trafic en fonction de la politique de pare-feu mise en place.

La sécurité d’un pare-feu réseau est souvent requise pour satisfaire les obligations de sécurité, de confidentialité et de conformité découlant notamment de la loi FISMA (Federal Information Security Modernization Act) aux États-Unis ou de la norme de sécurité de l’industrie des cartes de paiement (PCI DSS) reconnue dans le monde entier.

Principe de fonctionnement d’un pare-feu réseau

Les pare-feux réseau appliquent la politique sur la base des mécanismes de contrôle d’accès. Ces mécanismes peuvent être des politiques définies, des ensembles de règles d’autorisation/de refus ou d’autres directives qui spécifient la façon dont le trafic doit être traité en fonction de ses caractéristiques.

Les pare-feux réseau examinent les données dans les quatre couches de communication TCP/IP (Transmission Control Protocol/Internet Protocol), de la plus haute à la plus basse : application, transport, IP/réseau et matériel/liaison de données. Les couches TCP/IP guident le mouvement des données depuis leur origine vers leur destination. Plus la technologie de sécurité du pare-feu réseau est avancée, plus le nombre et l’ordre des couches pouvant être examinées sont élevés. La capacité de recueillir plus d’informations permet aux pare-feux réseau avancés de réaliser des contrôles de trafic plus précis et des comptes rendus plus détaillés.

Quel est le meilleur pare-feu réseau ?

Tous les pare-feux réseau ne se valent pas. Avec la croissance du travail hybride, de la mobilité et de l’IoT, les pare-feux réseau qui utilisent des règles et une configuration du réseau physique basées sur les adresses IP ne répondent plus aux attentes. Le pare-feu de mise en application des politiques (PEF) de HPE Aruba Networking fournit des contrôles reposant sur l’identité afin d’appliquer une sécurité et une hiérarchisation de couche applicative.

Le PEF est une technologie éprouvée qui s’exécute déjà sur plus de quatre millions d’installations dans le monde entier. Les organisations qui utilisent la technologie PEF peuvent déployer un modèle d’accès zero trust qui s’appuie sur l’identité, les attributs de trafic et autres éléments de contexte pour appliquer de manière centralisée des privilèges d’accès lors de la connexion initiale. Forts de leur technologie et de leur capacité à appliquer dynamiquement des politiques basées sur les rôles, les PEF ont été désignés solutions « Cyber Catalyst℠ » par la société Marsh en raison de leur efficacité à réduire les risques. Le programme Cyber Catalyst permet aux clients qui adoptent des technologies agréées de prétendre à des conditions avantageuses sur leurs polices de cyberassurance auprès des assureurs participants.

Quels sont les avantages d’un pare-feu réseau ?

- Renforcer les privilèges d’accès pour réduire les risques. Les pare-feux réseau qui n’autorisent que le trafic explicitement permis – en vertu de la règle du « refus par défaut » – prennent en charge les architectures de sécurité zero trust.

- Limiter l’accès aux ressources sensibles. Les pare-feux réseau peuvent empêcher les utilisateurs non autorisés d’accéder à des données sensibles et confidentielles telles que dossiers médicaux ou informations financières.

- Protéger le réseau contre les cybermenaces. Les pare-feux réseau peuvent bloquer et prévenir les attaques émanant de programmes malveillants et les menaces propagées par les sites web hostiles consultés par des utilisateurs au sein de l’entreprise.

Quels sont les différents types de pare-feux ?

| Type de pare-feu | Fonctionnement |

|---|---|

| Pare-feu de filtrage de paquets | Inspecte le trafic d’entrée (entrant) et de sortie (sortant), et autorise/refuse le trafic à partir d’informations de base, comme la source et la destination. Un pare-feu de filtrage de paquets ne consigne pas l’état du trafic entrant ou sortant, et de ce fait, est également appelé « pare-feu stateless ». Compte tenu de leurs limitations, les pare-feux de filtrage de paquets stateless peuvent être exposés aux attaques et aux intrusions ciblant la stack TCP/IP. |

| Pare-feu statefull | Utilise l’inspection stateful pour suivre et bloquer le trafic non conforme aux modèles attendus. Les pare-feux stateful contrôlent les connexions en les comparant avec celles établies, répertoriées dans un tableau, et peuvent refuser le trafic en fonction des règles et de la non-conformité aux connexions établies. Ils assurent ainsi une protection contre les attaques du type par déni de service distribué (DDoS). |

| Pare-feu d’applications | S’appuie sur des fonctionnalités stateful assurant une inspection approfondie des paquets. Les pare-feux applicatifs analysent les données dans la couche applicative, comparant les événements observés aux modèles d’activité établis afin d’identifier les écarts et de prévenir les menaces. Ils peuvent déjouer les attaques menées par des commandes inattendues, comme les attaques par débordement de mémoire tampon, les attaques par déni de service (DoS) et les programmes malveillants. |

Foire aux questions sur les pare-feux réseau

Quels sont les principaux composants et fonctionnalités des pare-feux réseau ?

Les pare-feux réseau modernes combinent un moteur d’inspection dynamique, le contrôle d’applications de couche 3 à 7, un système de prévention des intrusions (IPS), l’inspection SSL, le filtrage URL, la microsegmentation zero trust, le sandboxing, le renseignement sur les cybermenaces piloté par l’IA, l’accélération matérielle et l’optimisation des politiques afin de gagner en efficacité sans compromis sur les performances.

Quels sont les cas d’utilisation possibles des pare-feux réseau ?

Les pare-feux réseau sont utilisés pour sécuriser le réseau edge, les succursales, les datacenters et les charges de travail cloud de l’entreprise suivant une politique zero trust cohérente. Ils protègent les applications, permettent l’accès à distance, appliquent une microsegmentation est-ouest dans les datacenters et assurent une prévention des menaces haute performance pour les environnements hybrides et multiclouds.

Quelles sont les meilleures pratiques en matière de gestion de pare-feu réseau ?

Les meilleures pratiques en matière de gestion du pare-feu réseau reposent sur des politiques claires fondées sur le principe du moindre privilège, des opérations régulières de revue et nettoyage des règles, ainsi qu’une application cohérente dans l’ensemble des environnements. La gestion centralisée, la surveillance continue et les audits périodiques contribuent à réduire les risques, à améliorer la visibilité et à s’assurer que les politiques de pare-feu restent alignés sur les principes zero trust.

Comment configurer un pare-feu pour la sécurité du réseau ?

Pour configurer un pare-feu afin d’assurer la sécurité du réseau, commencez par une politique de refus par défaut, n’autorisez que les ports et les applications requis, et segmentez le trafic par zones. Appliquez les règles du moindre privilège, activez la journalisation et la supervision et inspectez le trafic chiffré si nécessaire. En outre, révisez et actualisez régulièrement les politiques pour les aligner sur les principes zero trust.

Quelle est la différence entre un pare-feu réseau et un pare-feu hybride en maillage ?

Un pare-feu réseau est un point unique d’application de la sécurité déployé à un emplacement spécifique (edge, succursale ou datacenter) pour contrôler le trafic dans cet environnement. Un pare-feu hybride en maillage est une architecture qui connecte plusieurs pare-feux (physiques, virtuels et cloud) sous une gestion centralisée afin de garantir une politique, une visibilité et une application cohérentes sur des environnements hybrides et multiclouds.

Pourquoi ai-je besoin d’un pare-feu pour mon réseau ?

Un pare-feu est nécessaire pour contrôler et sécuriser le trafic entre des réseaux fiables et non fiables. Il applique des politiques d’accès, bloque les activités malveillantes, réduit la surface d’attaque grâce à la segmentation et contribue à prévenir les déplacements latéraux. Ainsi, il procure une protection essentielle aux utilisateurs, aux applications et aux données sur l’ensemble des réseaux modernes et connectés.